Tietoturva Nyt!

Erilaiset kalastelukampanjat voivat levitä nopeasti. Kampanjoissa rikolliset yrittävät saada haltuunsa eri organisaatioiden käyttäjätunnuksia ja salasanoja. Rikollisten käyttämät kalastelusivut hyödyntävät erilaisia tapoja saadakseen käyttäjän syöttämään omat tunnuksensa. Käymme läpi yhden kalastelukampanjan toimintaperiaatteita.

Kampanjan teema

Erilaiset tiedostonjakopalvelut ovat yleinen teema kalasteluviesteissä. Dropboxin, Sharepointin ja muiden palveluiden nimissä yritetään kalastella käyttäjätunnuksia ja levittää haittaohjelmia.

Tässä esimerkissä esitellään Box-tiedostonjakopalvelun nimeä käyttävä kalastelukampanja, jonka tarkoituksena on kalastella käyttäjien Office 365 -tunnuksia sekä muita käyttäjätunnuksia. Kampanjan avulla kalasteltuja tunnuksia voidaan käyttää esimerkiksi tietomurtoihin tai myydä eteenpäin muille rikollisille.

Teknisiä yksityiskohtia sisältävät huomiot on korostettu tekstissä kursiivilla.

Kalastelusivu aukeaa

Kalasteluviestit on tässä kampanjassa lähetetty sähköpostitse murretuilta sähköpostitileiltä. Murrettuja sähköpostitilejä käytetään kalastelukampanjassa uusien kalasteluviestien lähetykseen, sillä aidolta sähköpostitililtä tullut viesti saadaan vaikuttamaan luotettavammalta, eikä viesti tartu yhtä herkästi sähköpostin suodattimiin.

Linkki kalastelusähköpostiviestissä on ollut usein muotoa

hxxps://office365[merkkijono][numero].azurewebsites[.]net/.

Kalasteluviestin linkki vie käyttäjän verkkosivuille, jotka välittävät käyttäjän eteenpäin rikollisen käyttämälle varsinaisille kalastelusivulle. Kalastelusivulla käytetään jokaiselle sivulle saapuvalle henkilölle luotua uniikkia sivustoa. Tällä tekniikalla on toisinaan mahdollista tunnistaa, kuka sähköpostin saanut ja avannut henkilö on vieraillut kalastelusivulla tai rajoittaa vierailu uniikille sivulle vain yhteen kertaan.

Sijainniltaan kampanjan tietyssä aallossa olleet kalastelusivut sijaitsevat aina yhdessä samassa IP-osoitteessa. IP-osoitteet vaihtelevat eri aalloissa. Käytetyt domainnimet ovat olleet kaikissa aalloissa iältään tuoreita.

Käyttäjätunnusten kalastelu alkaa

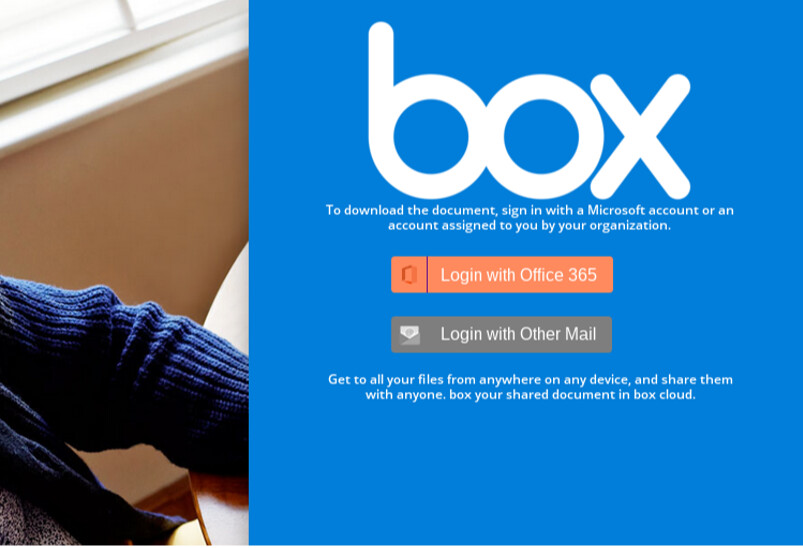

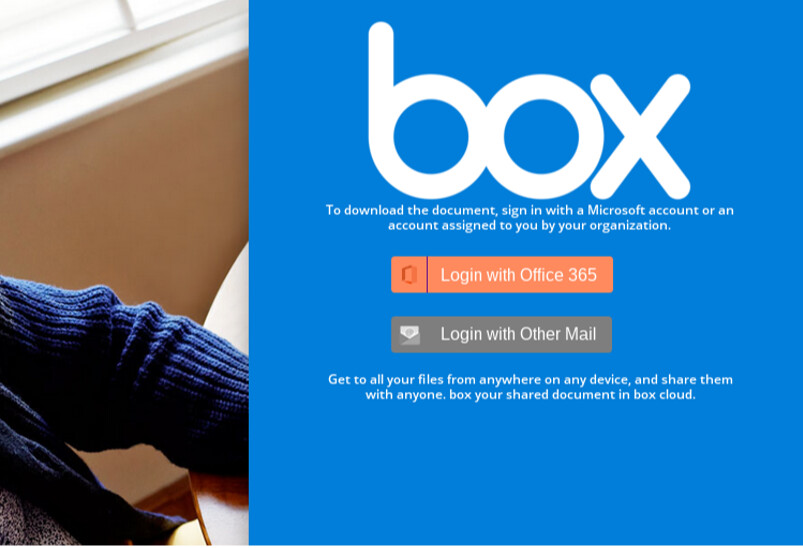

Kalastelusivulla lukee teksti:

”box – To download the document, sign in with a Microsoft account or an account assigned to you by your organization. Login with Office 365, Login with Other mail.”

Kalastelusivulla käytetään tiedostonjakopalvelu Boxin nimeä. Tiedostonjakopalvelun nimen avulla rikollinen väittää lukijalle, että dokumentti odottaa latausta palvelussa, kunhan käyttäjä syöttää sivulle tunnuksensa. Näin ei kuitenkaan ole, vaan rikollisen kalastelusivu huijaa käyttäjää antamaan käyttäjätunnuksensa ja salasanansa valheellisilla väittämillä ja käyttämällä luvattomasti tiedostonjakopalvelun nimeä.

Saapuessaan kalastelusivulle, käyttäjälle tarjotaan kaksi vaihtoehtoa: ”Login with Office 365” tai ”Login with Other Mail” (kirjaudu Office 365 –tunnuksilla tai toisilla sähköpostitunnuksilla). Jos vaihtoehdoista valitsee ”Login with Office 365”, siirtyy käyttäjä syöttämään tunnuksensa Microsoft-teemaiselle kalastelusivulle.

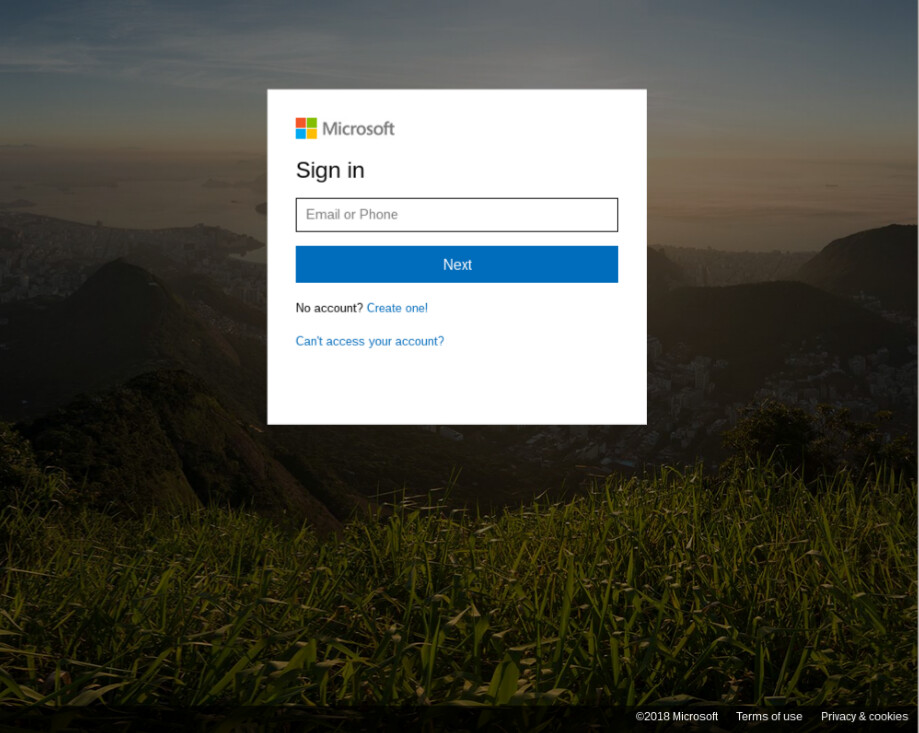

Microsoft-teemainen kalastelusivu jäljittelee Microsoftin oikeita kirjautumissivuja. Aidonnäköiset verkkosivut on mahdollista kopioida rikolliseen käyttöön esimerkiksi verkkosivujen kopiointiin kehitettyjen työkalujen avulla.

Kalastelusivun polku on muotoa /officeauth/[uniikkitunniste].php.

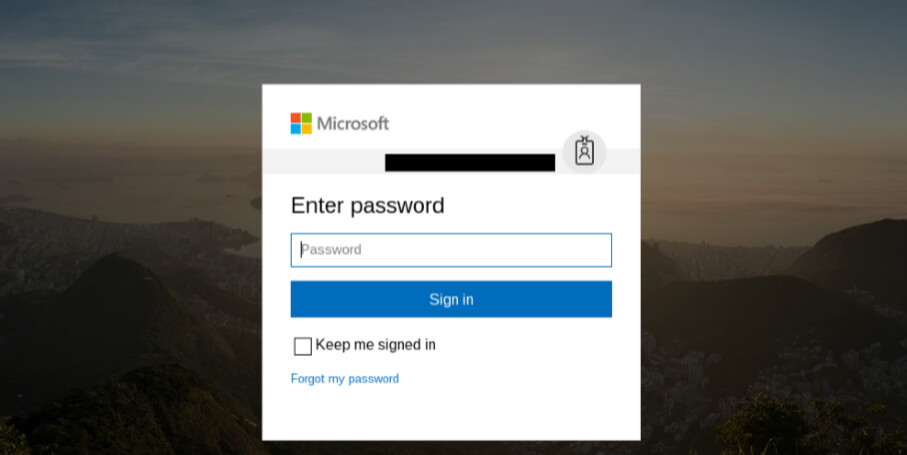

Kun sivulle syöttää käyttäjätunnuksensa, rikollisen käyttämä kalastelusivu lisää uskottavasti syötetyn sähköpostiosoitteen sivun ulkoasuun ja pyytää syöttämään salasanan. Tämä jäljittelee aidon kirjautumissivun toimintaa.

Salasanan täyttämiseen tarjoavan sivun osoite on muotoa /enterpassword.php.

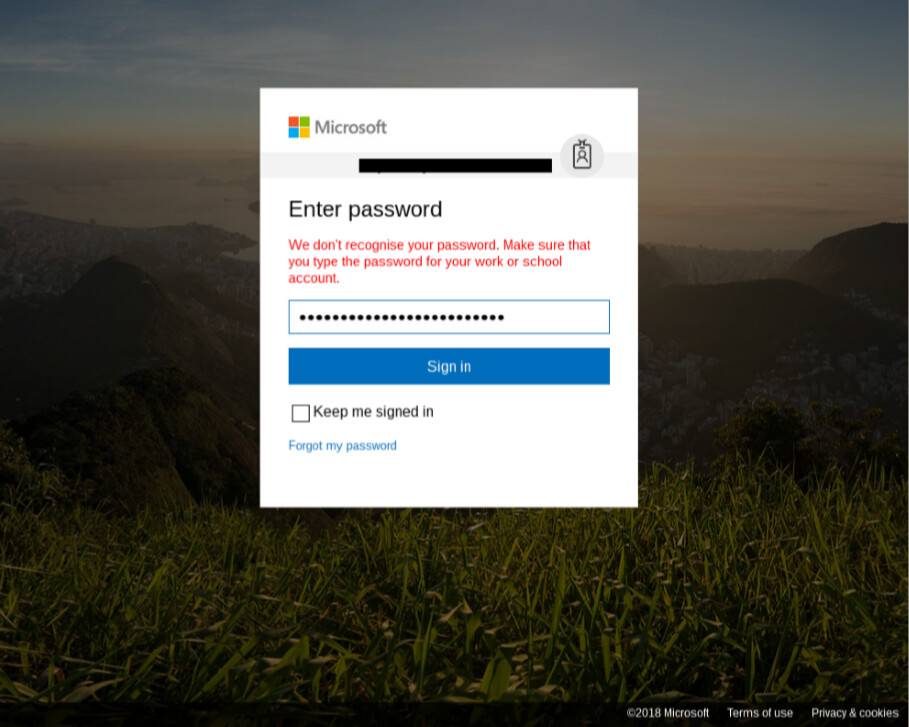

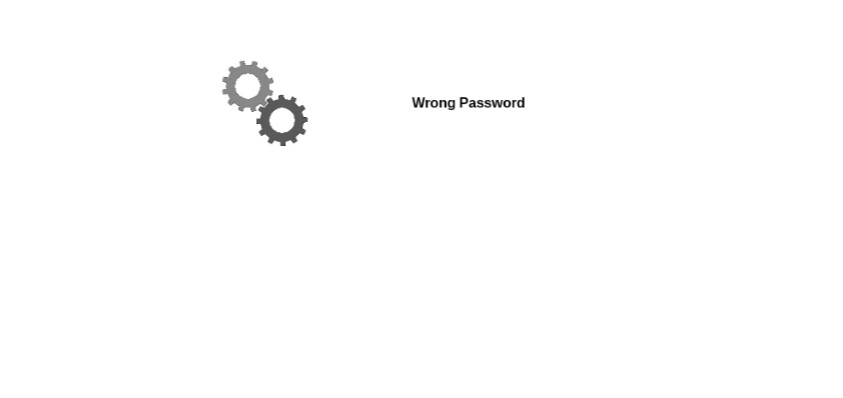

Salasanan syöttämisen jälkeen sivu ilmoittaa, että salasana oli väärä ja pyytää syöttämään sen uudelleen. Tämä on rikollisille yksi tapa varmistaa, että he saavat varmasti kalasteltua oikean salasanan.

Salasanan uudelleensyöttöä pyydetään sivulla /enterpasswordagain.php.

Salasanan uudelleensyöttämisen jälkeen käyttäjälle näytetään viesti: "We don't recognise your password. Make sure that you type the password for your work or school account."

Kirjautumisikkuna väittää, että se ei tunnista salasanaa. Rikollisen luoma kalastelusivu pyytää salasanaa syöttänyttä käyttäjää varmistamaan, että salasana on varmasti työpaikkasi tai koulusi tilin salasana.

Salasanan syöttämisen jälkeen avautuu sivun juuressa sijaitseva loading.php -tiedosto, josta avautuu valkoisella pohjalla pyörivät hammasrattaat ja tekstit. Tekstit väittävät sivun yrittävän varmentaa salasanaa.

Hammasrattaita pyörittävän sivun jälkeen aukeaa uusi sivu, jossa näkyy kalastelusivun alkuvalikko uudella, uniikilla sivulla. Käyttäjälle uskotellaan tällä valheellisella varmennussivulla, että hänen syöttämänsä salasana on väärä, ja hänet tuodaan takaisin kalastelusivulle.

Tämä on yksi tapa uskotella sivustolla kävijälle, että tilanteessa ei ole muka tapahtunut mitään väärää kuin oma syöttövirhe. Väite väärästä salasanasta ja palauttamista takaisin kalastelusivun alkuun voi harhauttaa käyttäjää raportoimasta kalasteluviestiä, jos sivulle saapunut henkilö uskoo kalastelusivun väitteen virheellisen salasanan syöttämisestä. Kaikki keinot ovat siis rikollisten käytössä silloin, kun ihmisiä halutaan hämätä sivun oikeasta tarkoituksesta.

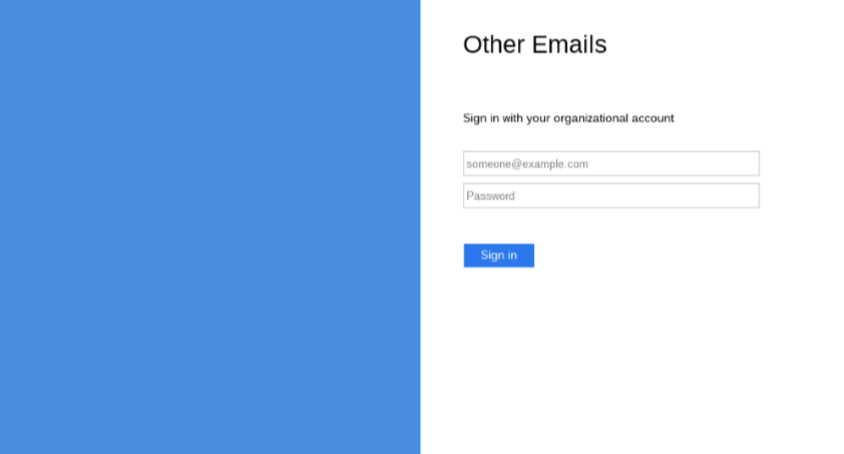

Jos kalastelusivulla valitsee vaihtoehdon "Login with Other emails", pyydetään henkilöä yleisesti kirjautumaan oman organisaation käyttäjätunnuksilla.

Tämä sivu löytyy kalastelusivun käyttämän verkkotunnuksen juuresta, /othsll.php -tiedostosta.

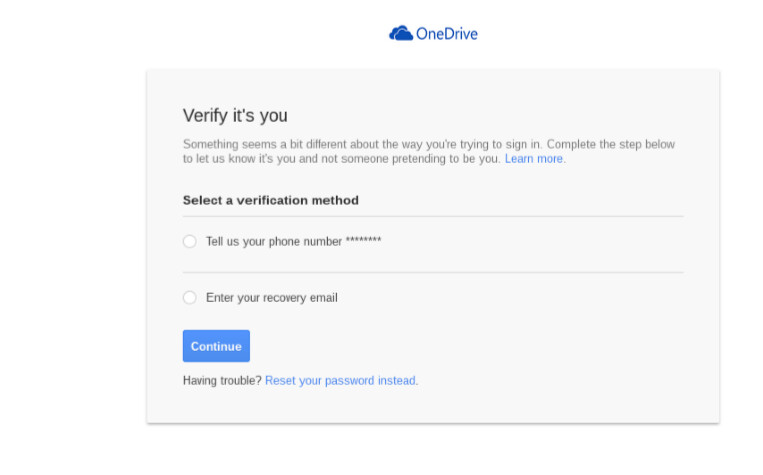

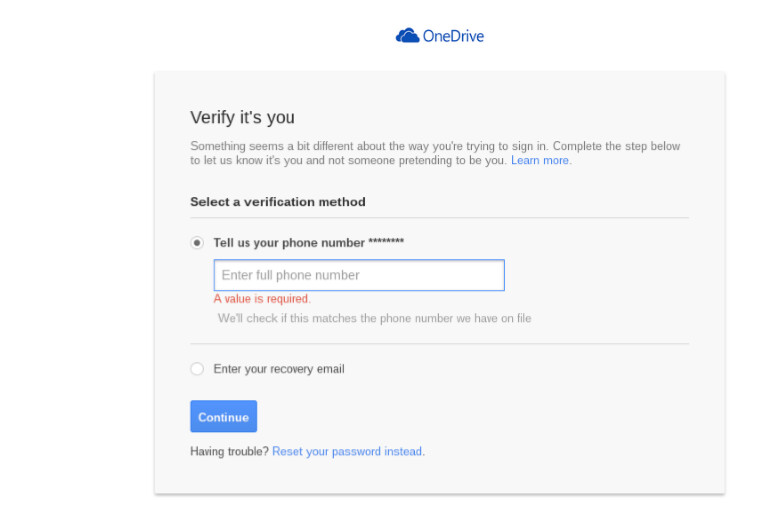

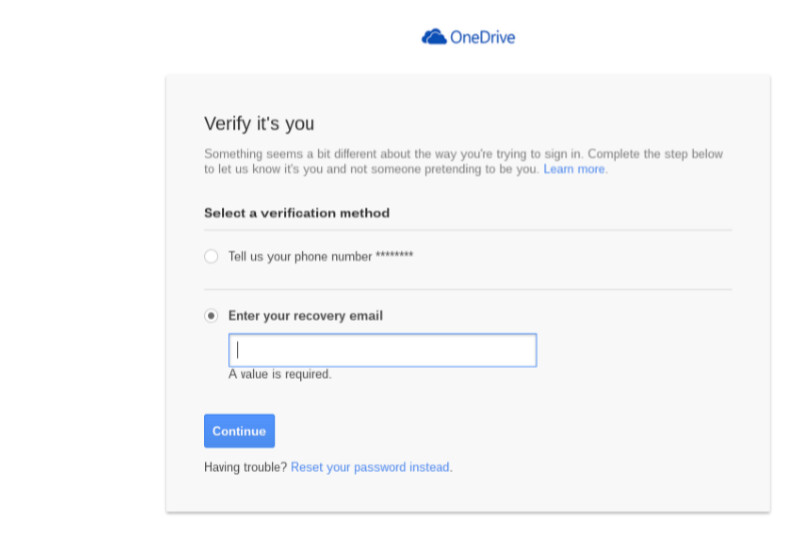

Syötettyään tunnukset, uhri viedään sivulla OneDrive-teemaiselle /verauth.php -sivulle, jossa pyydetään vielä varmistamaan puhelinnumero tai palautussähköpostiosoite. Puhelinnumeroa ja palautussähköpostiosoitetta voidaan käyttää esimerkiksi rikosten suunnitteluun.

"OneDrive

Verify it's you

Something seems a bit different about the way you're trying to sign in. Complete the step below to let us know it's you and not someone pretending to be you. Learn more.

- Select a verification method

- Tell us your phone number ********

- Enter your recovery email

Continue

Having trouble? Reset your password instead."

Kun sivulle syöttää puhelinnumeron tai palautussähköpostiosoitteen ja valitsee "Continue", selaimessa aukeaa uusi hammasrattaita pyörittävä sivu, jonka jälkeen uhri ohjautuu takaisin kalastelun pääsivulle.

Sivustolla avautuu ensin verkkosivun juuressa oleva /ssvp.php -tiedosto, ja tämän jälkeen selaimessa avautuu taas hammasrattaita pyörittelevä juuressa oleva /loading.php –sivu. Tämän jälkeen jälkeen uhri viedään takaisin kalastelun pääsivulle olevaan uuteen uniikkiin php-tiedostoon.

Kalastelun jälkeen

Uskottavat kalastelukampanjat voivat levitä nopeasti, ja sähköpostin tunnuksia hyödyntäviä tietomurtoja käytetään levittämään kalastelukampanjaa entisestään. Kalastelusta on tärkeä ilmoittaa oman organisaation tietoturvakäytänteiden mukaisesti, jonka lisäksi Kyberturvallisuuskeskukselle voi ilmoittaa (Ulkoinen linkki) havaitsemastaan kalastelusta.

Ilmoitusten avulla kalastelukampanjoita voidaan tunnistaa nopeasti, mahdollisia uhreja voidaan tiedottaa, ja kampanjoiden leviämistä voidaan hidastaa.