Kyberturvallisuuskeskuksen viikkokatsaus - 10/2023

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 3.3. - 9.3.2023). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.

Tällä viikolla katsauksessa käsiteltäviä asioita

- Uusi huijaus OmaVeron nimissä

- Mitä opimme Vastaamon tapauksesta?

- Näin toimii onnistunut haavoittuvuuskoordinaatio

- Vakoilu toi helmikuun kybersäähän myrskyn merkkejä

- Viikon haavoittuvuudet

Uusi huijaus OmaVeron nimissä

Kyberturvallisuuskeskus on saanut ilmoituksia uudesta OmaVero-teemaisesta huijauskampanjasta. Eri hakukoneilla "OmaVero"-hakusana on tarjonnut ensimmäisenä sponsoroituna hakutuloksena aidon näköistä kalastelusivua OmaVeron verkkosivujen nimissä. Huijareiden maksamat mainokset saattavat joskus päätyä hetkellisesti hakukoneisiin tarjolle, vaikka palveluntarjoajat pyrkivät seulomaan haitallisia sivustoja pois hakutuloksista.

"Teemme viikoittain kalastelusivujen alasajopyyntöjä niiden poistamiseksi verkosta", kertoo Kyberturvallisuuskeskuksen tietoturva-asiantuntija Niclas Koskinen.

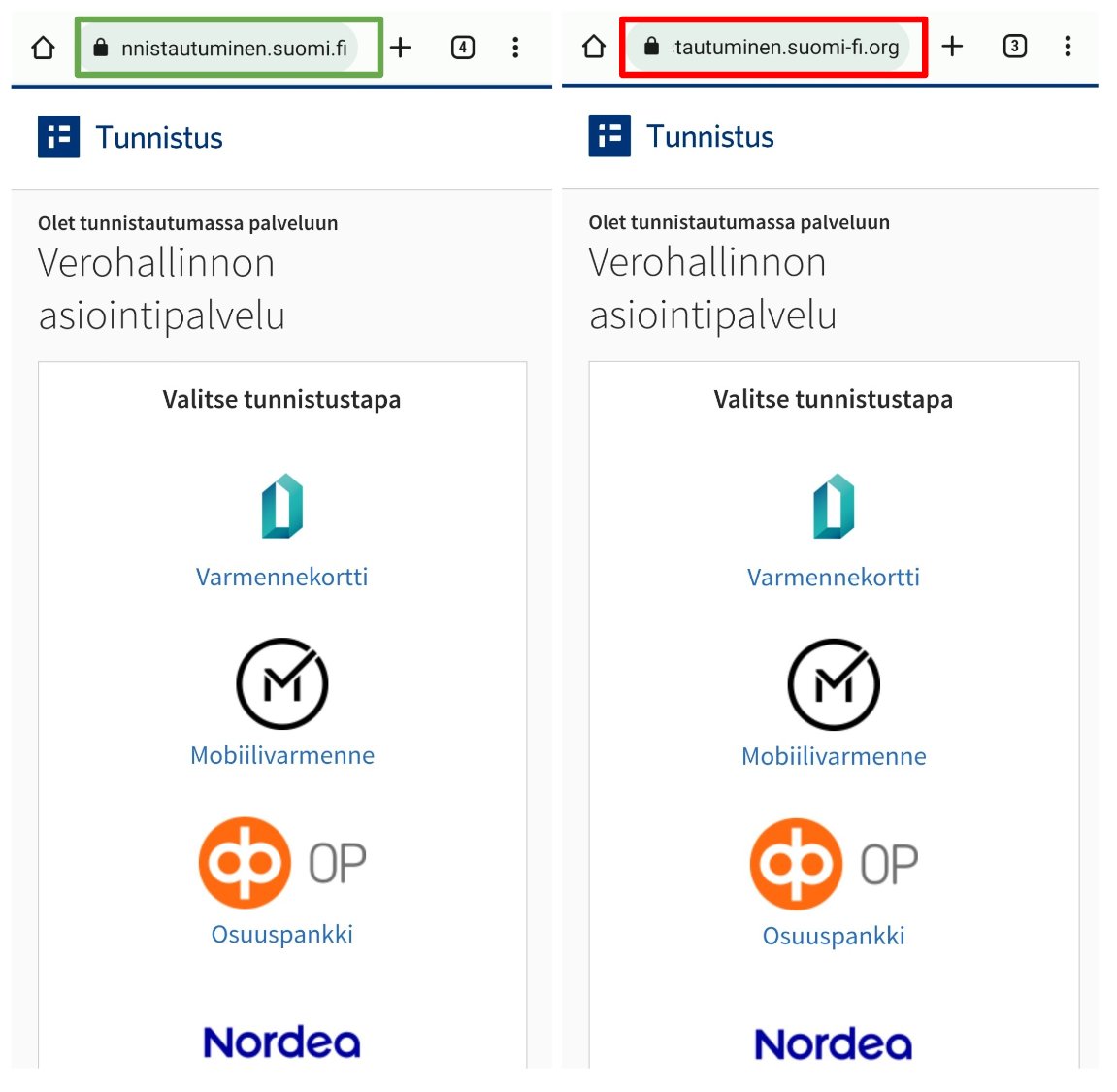

Vasemmalla aito tunnistautumissivu ja oikealla huijaussivusto. Eron voi havaita osoitekentässä.

Huijauslinkki ohjaa mobiililaitteilla tietojenkalastelusivustolle. Vastaavanlaisille tietojenkalastelusivustoille voi päätyä myös erilaisten huijausviestien kautta. Osassa viesteistä on vastaanottajille väitetty, että he ovat oikeutettuja veronpalautuksiin tai vaihtoehtoisesti heitä on pyydetty maksamaan jokin tietty summa takaisin verottajalle.

Viranomaisten ja pankkien sivustot kannattaa tallentaa kirjamerkkeihin, jotta oikea sivu on aina helposti käytettävissä. Mikäli epäilet joutuneesi haitalliselle sivustolle, kannattaa aina tarkistaa verkkosivun osoitekenttä, sillä siitä voi tunnistaa haitallisen sivun. Uudessa huijauksessa osoitteen ero voi olla pieni, esimerkiksi ylimääräinen pääte "-fi.org". Kaikilla mobiililaitteilla pääte ei URL-kentässä mahdu edes näkymään.

Mikäli olet syöttänyt tietosi tietojenkalastelusivustolle ole kiireellisesti yhteydessä pankkiisi ja tee asiasta rikosilmoitus. Nopealla reagoinnilla voidaan välttyä tilien ja rahojen päätyminen rikollisten käsiin.

Mitä opimme Vastaamon tapauksesta?

Psykoterapiakeskus Vastaamon tapaus on ollut jälleen esillä mediassa, kun tapausta on käsitelty oikeudessa ja pääepäilty on tuotu Suomeen kuulusteltavaksi. Poliisin tutkinnanjohtaja Marko Leponen kertoo poliisin tehneen palvelintakavarikkoja Tuusulassa sijaitsevassa palvelinkeskuksessa. Poliisi kertoo suorittaneensa epäillyn jäljitystyötä jo pitkään.

Vastaamon tapauksesta opimme, että tietoturvan perusteita on syytä edelleen korostaa. Keskusrikospoliisin julkiseksi tulleesta esitutkintapöytäkirjasta löytyy monia huomioita, joista jokaisessa organisaatiossa voidaan ottaa oppia. Huomioitavina puutteina nousevat esiin heikot salasanat, pääkäyttäjäoikeuksien korotus ilman salasanaa, sekä salaamaton ja anonymisoimaton potilastietokanta. Tee-se-itse -henkisyys tietoturvan suhteen vei Vastaamon konkurssiin. Esimerkit palomuurisääntöjen toimimattomuuksista osoittavat, että joskus kannattaa pyytää apua tai tarkistuttaa ulkopuoliselta oman organisaation tietoturvan taso. Moni havaituista poikkeamista olisi todennäköisesti löytynyt nopeasti ulkopuolisen tietoturvatestauksen avulla.

Näin toimii onnistunut haavoittuvuuskoordinaatio

Suomessa työskentelevä hollantilainen tietoturvatutkija Jurjen kertoo blogipostauksessaan tietoturvatapahtuma Disobeystä, Museokorttiin liittyvästä haavoittuvuudesta ja Kyberturvallisuuskeskuksen haavoittuvuuskoordinaatiosta.

Jurjen vaihtoi Disobeyssä ajatuksia Museokorttiin liittyvästä haavoittuvuudesta Kyberturvallisuuskeskuksen työntekijöiden kanssa. Tapahtuman jälkeen hän välitti havaintonsa Kyberturvallisuuskeskuksen vulncoord@traficom.fi -sähköpostilaatikkoon, jota seuraavat haavoittuvuuksia koordinoivat Kyberturvallisuuskeskuksen työntekijät. Kyberturvallisuuskeskus otti ilmoituksen perusteella yhteyttä Museokortin organisaation ja haavoittuvuus saatiin nopeasti korjattua. Kiitokset haavan löytäjälle ja Museokortille!

Haavoittuvuus tarkoittaa mitä tahansa heikkoutta, joka mahdollistaa vahingon toteutumisen tai jota voidaan käyttää vahingon aiheuttamiseksi. Haavoittuvuuksia voi olla esimerkiksi tietojärjestelmissä, sovelluksissa, laitteissa, prosesseissa, kotiautomaatiossa tai niitä voi aiheutua ihmisten toiminnan seurauksena.

On olemassa prosesseja ja käytäntöjä, joiden avulla haavoittuvuuksia voi tuoda eri tahojen tietoon. Yleisesti hyvänä periaatteena pidetään, ettei heikkouksia käytetä hyväksi tarpeettomasti ongelman todentamiseksi. Tietojen lataaminen, tutkiminen tai levittäminen voi täyttää rikoksen tunnusmerkit.

Vakoilu toi helmikuun kybersäähän myrskyn merkkejä

Helmikuun kybersäähän mahtui niin aurinkoa, sadetta kuin myrskyäkin. Myrskyn merkkejä havaittiin vakoilupuolella, kun Euroopan unionin kyberturvallisuusvirasto (ENISA) ja CERT-EU julkaisivat yhdessä raportin varoittaakseen tiettyjen uhkatoimijoiden jatkuvasta toiminnasta. Aurinko paistoi varsinkin automaation ja IoT:n maailmassa, johon sijoittuu myös uusi ohjeemme teollisuusautomaation kyberturvallisuuskontrolleista.

Haavoittuvuudet

Fortinet julkaisi kriittiseen haavoittuvuuteen päivityksiä

Fortinet on julkaissut FortiOS-ohjelmistoonsa päivityspaketin kriittisen haavoittuvuuden korjaamiseksi. Haavoittuvuus mahdollistaa hyökkääjälle mielivaltaisten komentojen ajamisen kohdelaitteella. Haavoittuvuudesta ei ole julkaistu hyväksikäyttömenetelmiä ja vaikutukset rajoittuvat palvelunestotilaan osassa FortiGate- ja FortiWiFi-laitemalleja. Mikäli päivittäminen ei ole mahdollista, voi haavoittuvuuden aiheuttamaa riskiä vähentää rajaamalla pääsyä FortiOS -hallintakomponenttiin kunnes päivitys voidaan asentaa. Kyberturvallisuuskeskus julkaisi aiheesta haavoittuvuusartikkelin 2/2023.

CVE: CVE-2023-25610

CVSS: 9.3

Tuote: FortiOS & FortiProxy

Korjaus: Päivitys uusimpiin versioihin

Kriittinen Android-laitteiden päivitys saatavilla

Google on julkaissut Androidille maaliskuun tietoturvapäivitykset. Päivityksillä korjattiin yhteensä 60 virhettä, joista kaksi on kriittistä RCE-haavoittuvuutta (Remote Code Execution). Android-versiot, joille päivitys on suunnattu ovat 11, 12 ja 13 ja päivitykset näille toimitetaan kahdessa osassa.

Vakavin kriittisistä haavoittuvuuksista mahdollistaa etänä ajettavan koodin suorittamisen laitteella ilman ylimääräisiä suoritusoikeuksia, eikä se vaadi laitteen käyttäjältä vuorovaikutusta. Eli hyökkääjä pystyy suorittamaan komentoja laitteen omistajan tietämättä.

Kyberturvallisuuskeskus suosittelee päivittämään Android-laitteet mahdollisimman nopeasti. Yksi parhaimmista tavoista ylläpitää omaa tietoturvallisuuttaan, on pitää laitteet ja sovellukset ajan tasalla.

Tilaa Kyberturvallisuuskeskuksen uutiskirjeet, tai RSS-syötteet, jotta saat tiedot heti kun ne julkaistaan.