Haittaohjelma voidaan aktivoida huomaamatta ClickFix-tekniikan avulla - Tutustu ilmiöön ja suojaudu

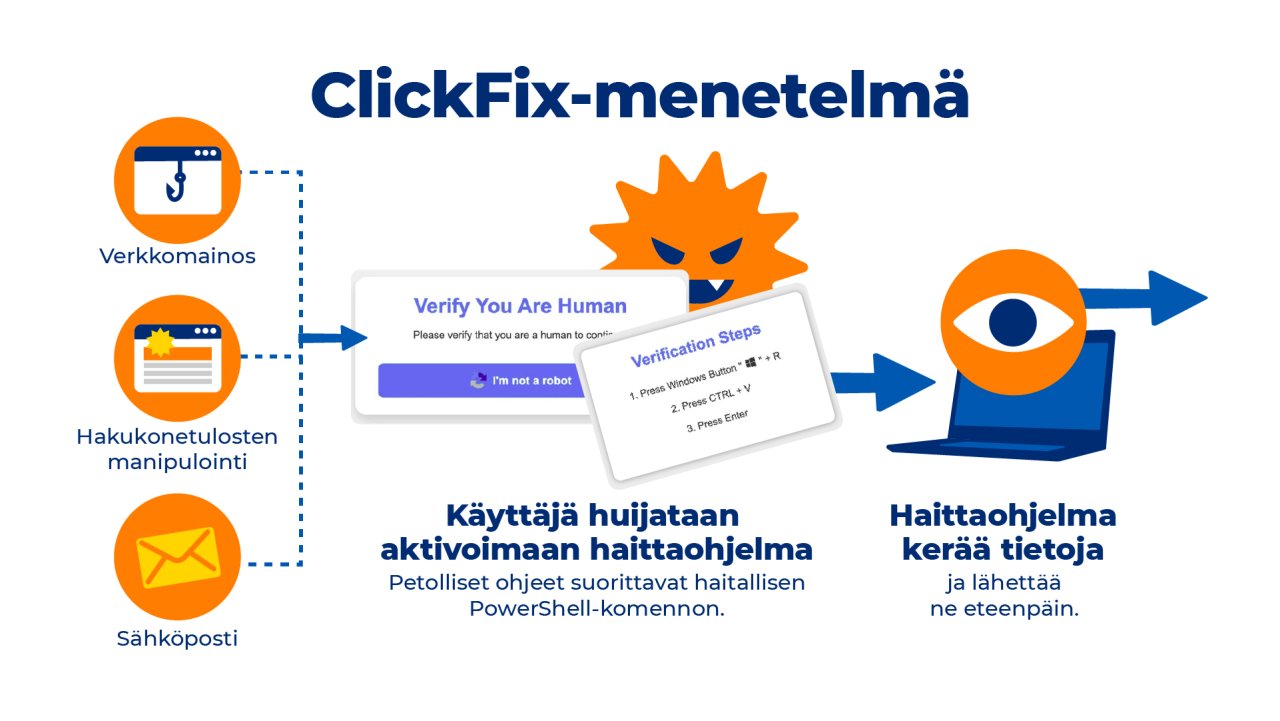

ClickFix-hyökkäykset ovat nykyaikainen hyökkäyskeino, jossa käyttäjä erehdytetään suorittamaan haittaohjelma omalla laitteellaan. Haittaohjelman tarkoitus voi olla tietojen varastaminen laitteelta tai kiristyshaittaohjelman aktivoiminen. Kerromme, miten ClickFix toimii ja miten hyökkäykseltä voi suojautua.

ClickFix on nykyaikainen haittaohjelmia levittävä hyökkäystekniikka. Tekniikka perustuu siihen, että käyttäjät ovat tottuneet ratkaisemaan "Vahvista, että olet ihminen"- ja CAPTCHA-tarkistusten kaltaisia pieniä tehtäviä arkisen verkkoselauksen yhteydessä. Hyökkääjä houkuttelee kohdetta klikkaamaan harmittomalta vaikuttavaa painiketta ja painamaan tiettyjä näppäimiä. Samalla uhri kuitenkin aktivoi hyökkääjän sivulle asettaman haitallisen sisällön. Seurauksena koneelle voi asentua esimerkiksi tietoja varastava haittaohjelma tai koneen lukitseva kiristyshaittaohjelma.

ClickFixiä hyödyntävät sekä taloudellisesti motivoituneet rikollisryhmät että valtiolliset toimijat. Koska hyökkäys perustuu käyttäjän tahattomaan toimintaan, hyökkäystavasta tietämätön verkonkäyttäjä on erityisen haavoittuvainen. ClickFixiä hyödynnetään usein tavoin - Houkuttimina käytetään niin suosittuja verkkosivuja, sosiaalisen median palveluita kuin väärennettyjä päivitysilmoituksia.

Ilmoita Kyberturvallisuuskeskukselle

Kyberturvallisuuskeskus vastaanottaa mielellään havaintoja ilmiöön liittyen. Ilmoituksen voi tehdä verkossa alla olevasta linkistä.

ClickFixin toimintaperiaate

ClickFix-tekniikka perustuu käyttäjän manipulointiin. Käyttäjä ohjeistetaan suorittamaan haitallista koodia Windowsin Suorita-ikkunan tai PowerShellin kautta. Käytännössä käyttäjää ohjataan napsauttamaan linkkiä tai kopioimaan, liittämään ja suorittamaan komentoja suoraan Windowsin Suorita-ikkunassa tai Windows PowerShellissä.

ClickFix-menetelmä perustuu siihen, että käyttäjät ovat tottuneet ratkaisemaan "Vahvista, että olet ihminen"- ja CAPTCHA-tarkistusten kaltaisia pieniä tehtäviä arkisen verkkoselauksen yhteydessä.

Tyypillinen ClickFixiä hyödyntävä hyökkäys alkaa kalastelulla (engl. phishing), haitallisella verkkomainoksella (engl. malvertisements) tai kaapatulla verkkosivulla, jonka kautta uhri ohjataan asentamaan haittaohjelma. Verkkosivulla näkyvässä ponnahdusikkunassa käyttäjää kehotetaan painamaan esimerkiksi “Fix It” tai “I am not a robot” -tyyppisiä painikkeita. Kun painiketta klikataan, haitallinen komento kopioidaan tekstinä automaattisesti käyttäjän laitteen leikepöydälle. Käyttäjiä pyydetään liittämään ja suorittamaan kopioitu teksti Suorita-valintaikkunaan (Windows-näppäin + R). Näin haittaohjelma suoritetaan käyttäjän ymmärtämättä mitä on tapahtunut.

Rikollisten ClickFix-tekniikalla levittämät haittaohjelmat voivat esimerkiksi varastaa kohteista tietoja. Tietoja varastavat haittaohjelmat vievät käyttäjän henkilökohtaisia tietoja, kuten salasanoja, pankkitunnuksia ja muita arkaluonteisia tietoja. Lisäksi tekniikalla levitettävät haittaohjelmat voivat olla etäkäyttötyökaluja (RAT) tai ne voivat valmistella kiristyshaittaohjelmahyökkäystä.

Tunnistaminen

ClickFix-tekniikka havaittiin ensimmäisen kerran loppuvuodesta 2023 ja se yleistyi merkittävästi maailmanlaajuisesti vuoden 2024 loppuun mennessä. ClickFix-hyökkäyksen tunnistaminen voi olla haastavaa, koska sen tarkoituksena on huijata käyttäjä klikkaamaan jotain tahattomasti. Yleisiä merkkejä ovat epäilyttävät linkit, napit tai mainokset, jotka johtavat odottamattomiin sivustoihin tai avaavat useita ikkunoita kerralla.

Tekniikan petollisuus perustuu siihen, että hyökkääjät hyödyntävät ihmisten luontaista halua olla avuliaita ja omatoimisia. Esittämällä sekä ongelman että ratkaisun samaan aikaan syntyy uhrille tunne, että hän voi korjata tilanteen päästäkseen ongelmasta eteenpäin. Käyttäjä saadaan näin suorittamaan haitallinen toiminto ja kiertämään suojausmenetelmiä omalla toiminnallaan.

Torjunta- ja suojaustoimenpiteet

ClickFix-hyökkäystekniikan vaikutuksia voi estää ja rajata organisaatioiden teknisillä toimenpiteillä. Lisäksi yksittäiset käyttäjät voivat tunnistaa ja välttää ClickFix-tekniikan houkuttimet, jotka pyytävät kopioimaan ja liittämään tekstiä oman laitteen komentoriville.

Yksittäinen käyttäjä:

- Älä kopioi ja liitä verkkosivulta saatua tekstiä tietokoneesi komentokehotteeseen.

- Varo verkkosivujen kehotuksia avata Suoritus- tai PowerShell-ikkunoita omalla laitteellasi.

- Raportoi epäilyttävistä havainnoista oman organisaatiosi käytänteiden mukaisesti tai Kyberturvallisuuskeskukselle.

Organisaatio:

- Jos tietyt ominaisuudet eivät ole välttämättömiä, niitä kannattaa rajoittaa:

- Poista käytöstä Suorita-valintaikkuna (Win + R) ja poista "Suorita" -vaihtoehto Käynnistä-valikosta: User Configuration > Administrative Templates > Start Menu and Taskbar > Remove Run menu from Start Menu.

- Luo App Control -käytäntö, joka estää alkuperäisten Windows-binäärien käynnistämisen Suorita-komennon kautta. Tämä onnistuu määrittämällä sääntö, joka tunnistaa prosessit, kuten PowerShell, jotka yrittävät käynnistää muita ohjelmia.

- Määritä Windows Terminalin asetukset varoittamaan käyttäjiä, jos liitettävä teksti sisältää useita rivejä (esimerkiksi pitkiä komentosarjoja).

- Ota käyttöön PowerShell Script Block Logging, jotta voit havaita ja analysoida obfuskoituja tai koodattuja komentoja.

- Määritä PowerShellin suorituspolitiikka (Execution Policy) asetuksille kuten AllSigned tai RemoteSigned, jotta vain luotetut, allekirjoitetut skriptit voidaan suorittaa.

- Ota käyttöön tietoturvakäytännöt, jotka seuraavat ja rajoittavat leikepöydän käyttöä, erityisesti arkaluonteisissa ympäristöissä.

- Ylläpidä käyttäjien ymmärrystä ajankohtaisista hyökkäystekniikoista ja muistuta organisaation ilmoituskanavista epäilyttävien havaintojen raportoinnissa.