Kyberturvallisuuskeskuksen viikkokatsaus - 33/2023

Kuluvan kesän aikana on tullut julki useita kriittisiä ohjelmistohaavoittuvuuksia. Onhan organisaatiossasi huolehdittu järjestelmien päivittämisestä myös lomien aikana?

Tällä viikolla katsauksessa käsiteltäviä asioita

- Järjestelmien ripeä päivittäminen on kriittistä myös loma-aikana

- Poliisi-teemaiset huijaukset aktivoituvat taas

- Save the date: Tietoturva 2023 -seminaari 12.10.

Järjestelmien ripeä päivittäminen on kriittistä myös loma-aikana

Kuluvan kesän aikana on tullut julki poikkeuksellisen monta kriittistä ohjelmistohaavoittuvuutta. Niitä etsivät sekä ohjelmistokehittäjät, vapaat tietoturvatutkijat, tietoturvayhtiöt että verkkorikoksia tehtailevat rikolliset. Hyvätahtoisen tahon löytäessä uuden haavoittuvuuden, pystytään korjaava päivitys yleensä jakamaan käyttäjille ennen haavoittuvuuden julkituloa. Rikolliset taas pyrkivät hyväksikäyttämään haavoittuvuuksia ennen kuin niitä ehditään korjaamaan.

Haavoittuvuuksia pyritään hyväksikäyttämään aktiivisesti heti niiden tultua julkiseksi. Kun haavoittuvuuksia korjaava päivitys julkaistaan, alkavat rikolliset etsiä verkosta päivittämättömiä järjestelmiä, ja kohdistavat hyökkäyksiään niihin. Usein haavoittuvuuksia hyödyntävää haittaohjelmakoodia myös jaetaan verkossa rikollisten kesken, jolloin yhä useampi voi toteuttaa kyberhyökkäyksiä kyseistä haavoittuvuutta hyväksikäyttäen. Päivittämisen nopeuden tärkeyttä ei siis voi korostaa liikaa.

Jokainen organisaatio on itse vastuussa järjestelmiensä päivittämisestä. Kriittisiä haavoittuvuuksia korjaavia päivityksiä jaetaan ympäri vuoden ja siksi myös loma-ajan sijaisjärjestelyt täytyy järjestää kuntoon. Organisaatioilla tulee olla nopea valmius järjestelmien päivittämiseen tai käytön keskeyttämiseen, kunnes päivittäminen on mahdollista. Mikäli päivittämistä lykätään, kasvaa jatkuvasti todennäköisyys, että järjestelmää kohtaan hyökätään haavoittuvuutta hyväksikäyttämällä.

Useimmissa tapauksissa pelkkä järjestelmien päivittäminen ei riitä niiden turvaamiseksi. Julkisesti tiedossa olevia haavoittuvuuksia hyväksikäytetään aggressiivisesti, eikä hyväksikäyttö välttämättä heti aiheuta järjestelmässä häiriöitä. Rikolliset voivat asentaa laitteelle takaovia, eli piilotetun sisäänpääsyn itselleen. Takaovia voidaan hyödyntää pitkänkin ajan kuluttua toteutettavassa hyökkäyksessä, eikä pelkkä järjestelmän päivitys siivoa kaikkia takaovia. Siksi päivittämisen lisäksi kyseessä olevat järjestelmät tulisi tarkistaa mahdollisten jo toteutuneiden hyväksikäyttöjen varalta.

Myös Kyberturvallisuuskeskus on kartoittanut haavoittuvia järjestelmiä, jotta voisimme ilmoittaa niistä omistajilleen. Heinäkuussa tavoitimme toistasataa organisaatiota Citrix Netscaler Gateway ja ADC -ohjelmistoissa löytyneen haavoittuvuuden ja sen korjaavan päivityksen tiimoilta. Globaalisti kyseistä haavoittuvuutta hyväksikäyttäneitä kyberhyökkäyksiä on havaittu tuhansia. Haavoittuvuuden sekä sitä hyväksikäyttävän haittaohjelmakoodin oltua julkisesti jaossa jo suhteellisen pitkään, voidaan olettaa, että lähes jokaiseen päivittämättömään järjestelmään on vähintään yritetty tietomurtoa.

Kyberturvallisuuskeskus jakaa päivittäin haavoittuvuuskoosteen, johon kokoamme uusimmat julkitulleet haavoittuvuudet. Merkittävimmistä haavoittuvuuksista julkaisemme myös erillisen tiedotteen. Ajantasaisimman tiedon käytössäsi olevien laitteiden ja ohjelmistojen päivityksistä saat tuotevalmistajalta. Valmistajat viestivät julkaisemistaan päivityksistä asiakkailleen, ja esimerkiksi kaikkien käyttämissä älypuhelimissa päivittäminen on tehty nopeaksi ja helpoksi. Monimutkaisemmissa järjestelmissä päivittäminen on usein vaativampaa ja tulisi siksi suunnitella etukäteen.

Poliisi-teemaiset huijaukset aktivoituvat taas

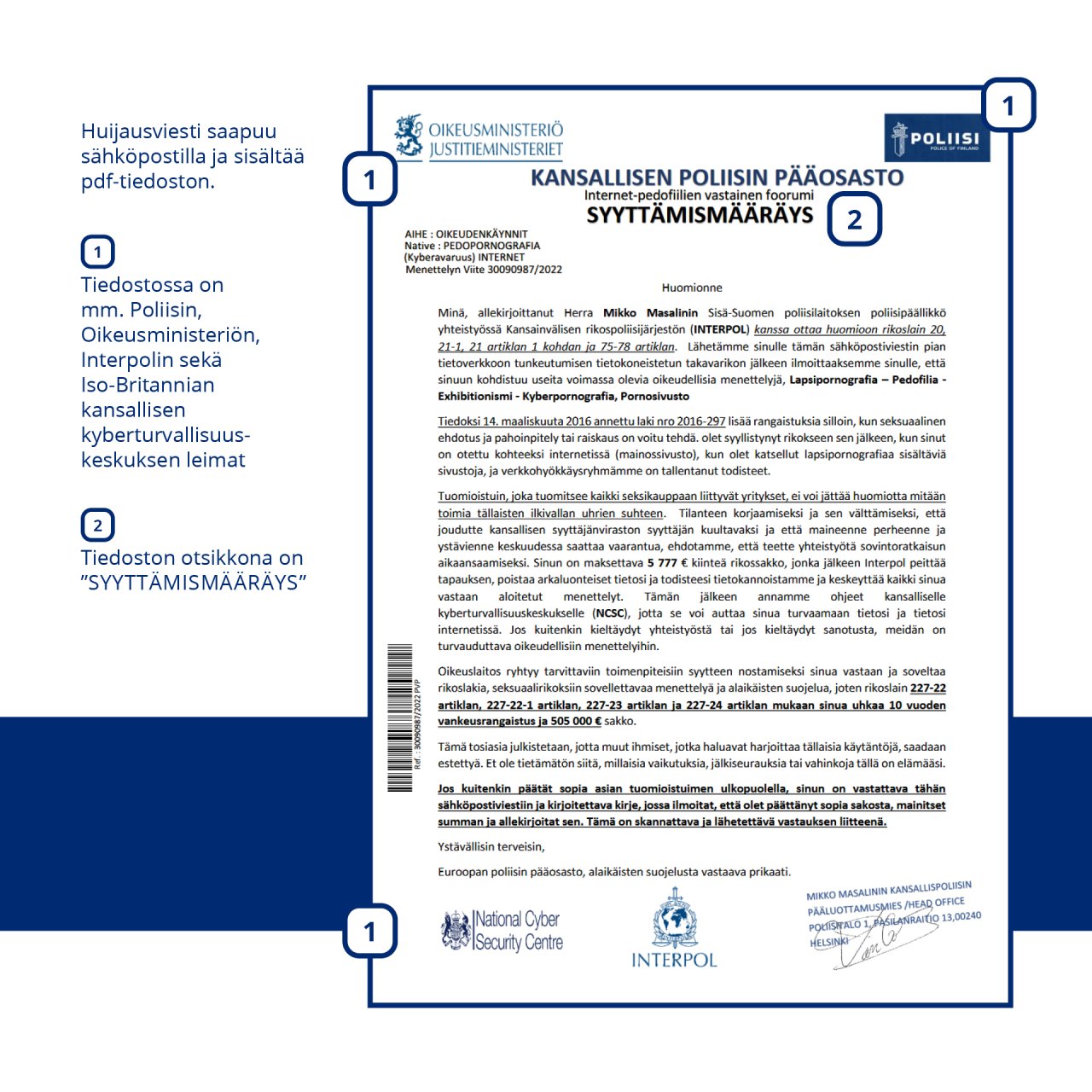

Poliisi-teemaisten huijausten pidempi hiljaiselo vaikuttaa päättyneen. Kyberturvallisuuskeskus on saanut kuluneen viikon aikana muutamia ilmoituksia asiasta. Huijausviestit ovat tulleet sähköpostitse ja niiden liitteenä on ollut erillinen PDF-tiedosto. Tiedoston otsikkona on "SYYTTÄMISMÄÄRÄYS" ja tiedostossa on mm. Poliisin, Oikeusministeriön, Interpolin sekä Iso-Britannian kansallisen kyberturvallisuuskeskuksen leimat.

Kuvassa malliesimerkki poliisin nimissä tapahtuvasta huijausviestistä.

Save the date: Tietoturva 2023 -seminaari 12.10.

Viime vuonna Traficomin Kyberturvallisuuskeskuksen ja Huoltovarmuuskeskuksen järjestämä Tietoturva-seminaari keräsi yli 1000 osallistujaa paikan päälle ja ruutujen ääreen. Suosittu seminaari järjestetään taas to 12.10.2023 klo 9.00-16.30.

Tänä vuonna seminaarissa pohditaan kyberturvallisuuden ja-uhkien tulevaisuutta. Nopeasti kehittyvät teknologiat, kuten tekoäly tuovat mukanaan mahdollisuuksia, mutta myös uudenlaisia uhkia. Mitä ne ovat ja miten niihin voi varautua? Tule kuuntelemaan suomalaisten ja kansainvälisten alan huppuosaajien puheenvuoroja.

Pistä päivä muistiin - ilmoittautuminen seminaariin avautuu elokuun aikana. Julkaisemme tietoa tapahtumasta ja puhujavieraista verkkosivuillamme sitä mukaa kun ohjelma päivittyy.

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 11.8.-17.8.2023). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.