Kyberturvallisuuskeskuksen viikkokatsaus - 50/2023

Tällä viikolla kerromme mm. WhatsAppissa liikkuvista rekrytointihuijauksista. Muistutamme myös, mitä tulee ottaa huomioon uuden älylaitteen hankinnassa ja käyttöönotossa.

Tällä viikolla katsauksessa käsiteltäviä asioita

- Rekrytointihuijauksia WhatsApp-viesteillä

- Verkkolaitteita käytetty bottiverkkojen osina

- Päivitä 5G-yhteyksiä käyttävät laitteet

- Älyä ostoksiin - muista kiinnittää huomiota myös laitteiden tietoturvaan

- Viranomaisten ja valtionhallinnon toimijoiden nimissä tehdään tietojenkalastelua

- Marraskuun kybersäässä kiristyshaittaohjelmat aiheuttivat salamointia

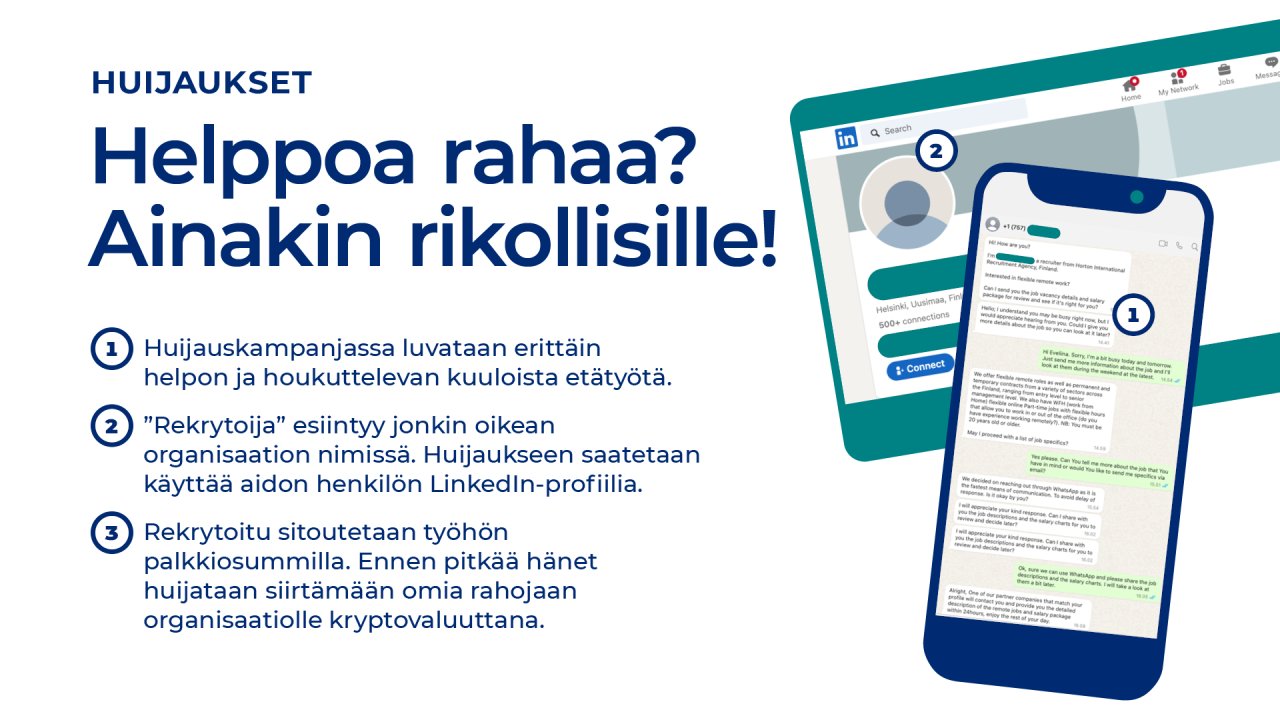

Rekrytointihuijauksia WhatsApp-viesteillä

WhatsApp on Metan omistama ilmainen pikaviestisovellus. Sen kautta lähetetään nyt rekrytoijien nimissä työtarjouksia ja houkutellaan ihmisiä helpolla rahalla.

Mistä on kyse?

Olemme saaneet liikkeellä olevasta huijauskampanjasta tällä viikolla yksittäisiä ilmoituksia. WhatsApp-viesteissä rekrytoitavalle henkilölle luvataan etätyötä, joustavia työaikoja, hyvää palkkaa ja työtä, joka ei vaadi laajaa koulutusta tai aiempaa työkokemusta.

Rekrytoija esiintyy olemassa olevan organisaation nimissä, mahdollisesti tarjoaa sen sivut referenssiksi ja ainakin yhdessä tapauksessa huijaukseen on hyödynnetty myös aitoa rekrytoijan LinkedIn-profiilia. Kyberturvallisuuskeskukselle ilmoitetuissa tapauksissa rekrytoijat ovat esiintyneet suomalaisten naisten nimissä.

Huijaukset voivat olla hyvin pitkäkestoisia ja niiden aikana "työntekijälle" voidaan maksaa pieniä summia rahaa, joka lisää "työn" tuottavuuden vaikutelmaa.

Miten huijaus etenee?

Rekrytoitava henkilö sitoutetaan organisaation toimintaan ja uuteen tehtäväänsä. Tarjolla oleva työ on yksinkertaista, manuaalista ja siitä maksetaan avokätisesti. Työ voi olla esimerkiksi yhden napin painamista tai sosiaalisen median alustoilta tuttua "tykkäyksien keräämistä". Jossain vaiheessa huijausta häntä pyydetään laittamaan mukaan omia rahojaan, jotta työntekoa voi jatkaa.

"Työntekijää" pyydetään käyttämään jotain kryptovaluutan liikutteluun tarkoitettua alustaa ja tekemään sen kautta rahansiirtoja. Ensin siirrot ovat pieniä ja niitä kasvatetaan isommiksi summiksi hitaasti. Jossain vaiheessa työntekijä on sitonut työhön niin paljon aikaa ja rahaa, että "työntekijä" jää koukkuun yrittäessään saada takaisin "omansa" järjestelmästä, joka häntä huijaa. Kansainvälisesti on uutisoitu merkittävistä rahallisista vahingoista näiden tapahtumien seurauksena.

Huijauksien kulku ja annettujen lupausten sisältö voivat vaihdella laajasti.

Miten tunnistaa tämänkaltainen WhatsApp-huijaus?

- Työtarjoukseen tulee suhtautua epäilevästi, jos se tulee yllättäen tuntemattomasta numerosta.

- Viesteissä ei kerrota, mitä työssä tulisi tehdä, millä tittelillä ja paljonko siitä maksetaan palkkaa.

- Työn tekemiseen ei tarvita mitään työkokemusta.

- Rekrytoijalla on kiire ja työtarjous on aikakriittinen.

- Pyydetään henkilökohtaisia tietoja, dokumentteja, pankkitietoja tai rahasiirtoja työn aloittamiseksi.

- Työhön ei vaadita minkäänlaista haastattelua, soveltuvuusarviointia tai taustatarkistusta.

Mitä voin tehdä, jos olen jo tullut huijatuksi?

Mikäli olet antanut tietojasi tai rahaa rikollisille ole pikaisesti yhteydessä pankkiisi, tee rikosilmoitus ja raportoi väärinkäytöstä myös WhatsAppille. Ohjeita raportointiin löydät WhatsAppin verkkosivuilta.

Verkkolaitteita käytetty bottiverkkojen osina

Viimeisen viikon aikana Kyberturvallisuuskeskus on saanut keskimääräistä enemmän havaintoja Suomessa sijaitsevista verkkolaitteista, joita on käytetty muun muassa osana Mirai-bottiverkkoa. Tietojemme mukaan viimeisen viikon aikana Mirai-bottiverkko on hyödyntänyt TP-Link Deco -laitteita, jotka ovat olleet suoraan verkkoon yhteydessä. Suurella todennäköisyydellä kyseessä olevat laitteet ovat verkossa turvattomilla oletusasetuksilla.

Yleisesti uutta reititintä käyttöönotettaessa tulisi tehdä vähintään seuraavat toimenpiteet:

- Poista reitittimen etähallinnan mahdollisuus oman verkon ulkopuolelta TAI varmista etähallinnan turvallisuus

- Vaihda oletussalasana

- Päivitä laite - automaattiset päivitykset päälle

- Varmista että reitittimen johdot on kytketty käyttöohjeen mukaisesti

Suojelupoliisi varoitti samaisesta uhkasta Kansallisen turvallisuuden katsauksessaan tänä syksynä. SUPO nosti esille myös tilanteen, jossa vieraan valtion kybervakoilu hyödyntää kohdemaan suojaamattomia kuluttajalaitteita, kuten kotireitittimiä.

Lue lisää:

Päivitä 5G-yhteyksiä käyttävät laitteet

Singaporelaiset yliopistotutkijat löysivät 5G-päätelaitteiden piirisarjoista (Qualcomm ja MediaTek) 14 haavoittuvuutta, joista neljää ei ole vielä tuotu julkisuuteen. Kokonaisuus on nimetty 5Ghouliksi ja se vaikuttaa tämän hetken tietojen mukaan yli 700 5G-mobiilipäätelaitteeseen (Android ja iOs), reitittimeen sekä USB-modeemiin.

Rikollinen voi pystyttämänsä valetukiaseman avulla hyväksikäyttää haavoittuvia 5G-päätelaitteita (over-the-air). Kuten PhoneArenan julkaisussa haavoittuvuudesta kirjoitettiin: "5G-laitteen ottaessa yhteyttä valetukiasemaan, hyökkääjä pystyy aloittamaan haavoittuvuuden hyväksikäytön. Tämän jälkeen hyökkääjän on mahdollista manipuloida vapaasti tukiasemalta päätelaitteelle menevää liikennettä ja hyödyntää liikennettä jatkohyökkäyksiin."

Päivitykset eri päätelaitteisiin tulevat eri aikaisesti, joten käyttäjien on syytä pitää laitteet aina päivitettyinä. Tämän hetken lista 5Ghoul-haavoittuvuudelle alttiista laitteista löytyy aiemmin mainitun PhoneArenan artikkelin lopusta.

Älyä ostoksiin - muista kiinnittää huomiota myös laitteiden tietoturvaan

Onko kodissasi älyvaloja tai fiksuja kodinkoneita? Tai harkitsetko sellaisen hankkimista itsellesi tai lahjaksi? Verkkoon kytkettyjen laitteiden kohdalla kannattaa muiden ominaisuuksien lisäksi kiinnittää huomiota myös tietoturvaan. Jos laite joutuu tietomurron kohteeksi, on rikollisella usein mahdollisuus päästä käsiksi kaikkeen laitteen sisältämään tietoon, ohjaamaan laitetta, tai käyttämään sitä ns. jalansijana, eli ponnahduslautana muihin laitteisiin niin laitteen kotiverkossa kuin muualla internetissä. Jos murrettu laite on tärkeä, on riskikin vastaavasti suurempi ja sitä tärkeämpää on varmistua siitä, että laite on oikein asennettu ja hyvin toteutettu myös tietoturvan osalta. Kriittinen laite voi olla vaikka arkaluontoisia tietoja käsittelevä laite (kodin kameravalvonta) tai tärkeitä toimintoja ohjaava (lukot, LVI, sähköjärjestelmät).

Ennen kuin lähdet ostoksille

- Mieti, tarvitsetko laitetta ja sen älyominaisuuksia oikeasti. Turhaa älyä ei kotiin kannata ostaa.

- Hanki tietoa sopivista laitteista ja niiden turvallisuudesta jo etukäteen. Varmista, saako laitteeseen päivityksiä tulevaisuudessa. Muuten käyttökelpoinen laite voi muuttua turvattomaksi ja käyttökelvottomaksi, jos valmistaja ei korjaa siinä olevia haavoittuvuuksia tai pidä tuotteen tietoturvaominaisuuksia ajan tasalla. Voit kysyä apua myös myyjältä.

- Ole tarkkana etenkin ulkomaisten verkkokauppojen kanssa. Kaikki valmistajat eivät ole kiinnostuneita tietoturvasta tai käyttäjän tietojen suojaamisesta.

Kotona uuden laiteen käyttöönotossa kannattaa muistaa muutama asia

- Vaihda laitteiden oletussalasanat.

- Muista pitää laitteet päivitettyinä. Ohjelmistopäivitykset sisältävät myös tärkeitä tietoturvapäivityksiä.

- Jos mahdollista, tee IoT-laitteille oma erillinen verkko.

Älyä ostoksiin -sivuston skarpin kuluttajan muistilista tarjoaa tietoa vastuullisista valinnoista. Sivustolta löydät vinkkejä muun muassa vanhan television ja muiden elektroniikkalaitteiden kierrätykseen.

Tutustu myös oppaisiimme

Turvaa tietosi: Vinkkejä puhelimen tietoturvalliseen käyttöön

Kotiverkon ja reitittimen tietoturva

Muista laitteiden, ohjelmistojen ja sovellusten päivittäminen!

Viranomaisten ja valtionhallinnon toimijoiden nimissä tehdään tietojenkalastelua

Tämän viikon aikana saamissamme ilmoituksissa on korostunut uutena tahona Digi- ja väestötietoviraston (DVV) nimissä kiertävät suomenkieliset tekstiviestit. Viestien lähettäjäksi on merkitty "Suomi" jolla oletettavasti matkitaan suomi.fi-palvelun lähettäjätunnusta. Olemme saaneet viesteistä useita ilmoituksia keskiviikosta alkaen. Viesteissä on "dvv"-sanan sisältävä URL-osoite ja käytetty suomen kieli on melko virheetöntä.

Tietojenkalastelua tehdään usein tunnetuiksi toimijoiksi ja uskottaviksi tahoiksi miellettyjen lähettäjien nimissä. Postin, Poliisin, Kelan ja Verohallinnon nimissä lähetetään toistuvasti tekstiviestejä ja sähköposteja, joilla yritetään saada uhri luovuttamaan pankki- tai maksutietonsa rikollisten haltuun. Olemme kirjoittaneet etenkin Verohallinnon nimissä lähetettävistä viesteistä useamman kerran tämän syksyn aikana. Tällä hetkellä veronpalautusteemalla liikkuvissa kalasteluviesteissä on ollut mukana myös yrityksen Y-tunnus, eli viestejä on osaltaan myös kohdennettu tietylle vastaanottajalle.

Älä klikkaa tekstiviesteissä olevia linkkejä tai syötä pankki- tai maksutietoja linkkien takaa aukeaville sivustoille. Mikäli syötit maksutiedothuijaussivustolle, ole välittömästi yhteydessä pankkiin ja tee rikosilmoitus. Näiden toimien jälkeen tietoturvaloukkauksen voi aina ilmoittaa myös Kyberturvallisuuskeskukselle.

Marraskuun kybersäässä kiristyshaittaohjelmat aiheuttivat salamointia

Lokakuun myrskyt jäivät varoituksen poistamisen myötä marraskuussa taa, mutta loppusyksyinen kybersää jatkui valtaosin sateisena. Erityisesti haittaohjelmien ja haavoittuvuuksien osalta salamointia aiheuttivat useat ilmoitukset kiristyshaittaohjelmahavainnoista. Kyberrikolliset kykenevät hyödyntämään julki tulleita haavoittuvuuksia on nopeasti. Myös joulun aikaan on hyvä muistaa pitää päivityksistä huolta.

Haavoittuvuudet

CVE: Useita

CVSS: vakavin 9.8

Mikä: Apple julkaisi kriittisiä päivityksiä useisiin tuotteisiinsa

Tuote: Apple iOS ja padOS 16.x ja 17.x, macOS 12.x, 13.x ja 14.x, tvOS 17.x ja watchOS 10.x

Korjaus: Asenna korjaava ohjelmistopäivitys

Haavoittuvuustiedote 30/2023

CVE: CVE-2023-50164

CVSS: 9.8

Mikä: Apache Struts 2 -ohjelmistokehyksestä korjattu kriittinen haavoittuvuus

Tuote: Apache Struts 2 ohjelmistokehys (ohjelmistokomponentti jota käytetään useissa laitteissa)

Korjaus: Asenna korjaava ohjelmistopäivitys tai noudata valmistajan julkaisemia rajoitustoimia

Haavoittuvuustiedote 31/2023

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 8.12.-14.12.2023). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.