IPIDEA - Kotilaitteita hyödyntävä välityspalveluverkko

IPIDEA on kiinalainen yritys, joka kontrolloi Googlen raportoinnin mukaan yhtä maailman suurimmista välityspalveluverkostoista. IPIDEA:n on havaittu ottavan haltuun kotitalouksien verkkolaitteita valesovellusten kautta ja levittämällä haitallista koodia VPN-palveluiden avulla. Kyberturvallisuuskeskus suosittelee pitämään riittävät suojauskeinot aktiivisena päätelaitteissa sekä hankkimaan älylaitteet ja sovellukset luotetuilta valmistajilta.

Mikä on IPIDEA?

IPIDEA on kiinalainen yritys, joka tunnetaan laajan asuinpaikka-välityspalveluverkoston (residential proxy) ylläpitämisestä. Välityspalvelut ohjaavat internet-liikennettä toisten palvelimien kautta, mikä auttaa häivyttämään liikenteen alkuperää. Googlen Threat Intelligence Group:in (GTIG) raportin mukaan IPIDEA kontrolloi miljoonia kotitalouksien internet-yhteyksiä kuluttajalaitteiden, kuten tietokoneiden ja älypuhelimien, kautta. Näitä yhteyksiä käytettiin välityspalvelimina muiden yritysten ja kuluttajien toimesta.

IPIDEA kontrolloi näitä asuinpaikkayhteyksiä omien VPN-palveluidensa sekä sellaisten kolmansien osapuolten sovellusten kautta, joihin on upotettu IPIDEA:n mainostustyökaluja. Google on kertonut tehneensä estotoimia, joilla se katkaisi IPIDEA:n hallinnan miljooniin asiakaslaitteisiin. Google kuvannut estotoimien kohteeksi otettua verkostoa "yhdeksi maailman suurimmista välityspalveluverkostoista" alkuvuonna 2026.

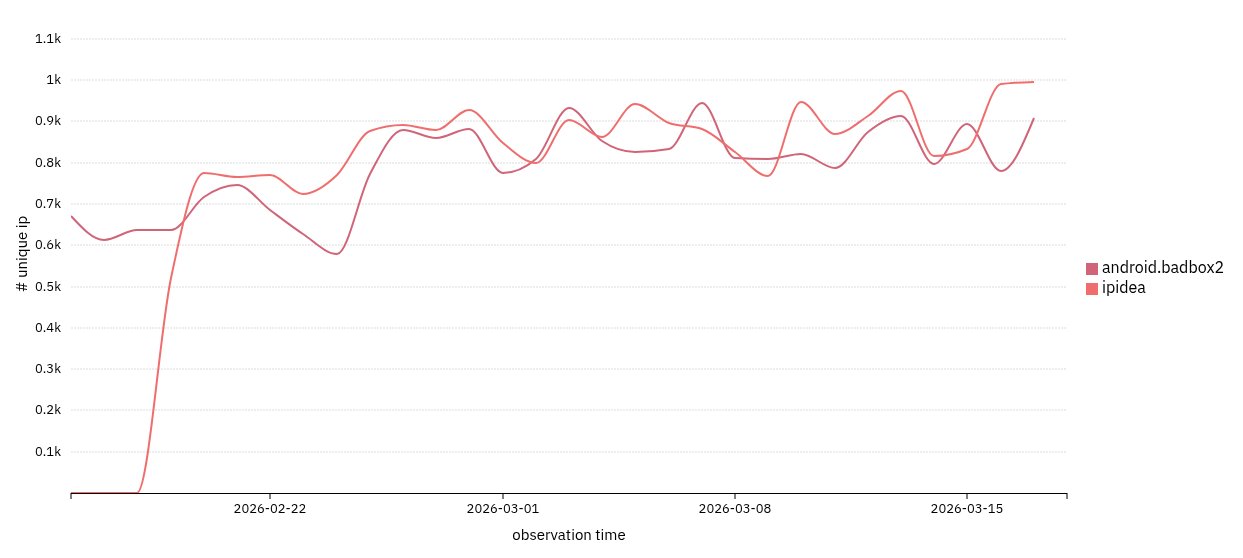

IPIDEA -havainnot lähtivät kasvuun Kyberturvallisuuskeskuksen Autoreporter -palvelussa 18.2.2026. Nykyiselään suomessa havainnot IPIDEA:n komentopalvelinliikenteestä ovat nousseet Badbox 2.0 -haittaohjelman tasolle. Päivittäin liikenteestä saadaan lähes 900 havaintoa.

BadBox 2.0 ja IPIDEA -havainnot Suomesta viimeiseltä 5 viikolta.

Miten IPIDEA kaappaa laitteita verkkoonsa?

IPIDEA muuttaa kuluttajalaitteita välityspalvelimiksi asentamalla laitteeseen haitallista koodia. Haittakoodi voidaan piilottaa esimerkiksi eri sovelluksiin ja peleihin. Haitallinen koodi voi olla myös esiasennettuna halvoissa Android TV -suoratoistolaitteissa. Haitallinen koodi käskee tartunnan saanutta laitetta välittämään verkkoliikennettä ja osallistumaan hajautettuihin palvelunestohyökkäyksiin (DDoS).

Lisäksi kaapattuja laitteita voidaan käyttää haitallisen verkkoliikenteen peittelemiseksi ohjaamalla pahantahtoista verkkoliikennettä kotitalouksien verkkolaitteiden kautta. Näin haitallinen liikenne näyttää tulevan paikallisista kotiverkoista liikenteen alkuperäisen osoitteen sijaan.

IPIDEA on markkinoinut itseään laillisena välityspalveluntarjoajana, mutta selvitykset ja raportit ovat osoittavat sen käyttäneen verkostonsa laitteita kyseenalaisiin tarkoituksiin. IPIDEA:n toimintaa on myös havaittu SDK-työkaluissa (ohjelmistokehityspaketti). Työkalun kautta IPIDEA on tarjonnut sovelluskehittäjille SDK-paketteja (esim. Castar, Earn, Hex ja Packet SDK), joiden avulla se on kertonut kehittäjien voivan ansaita rahaa. Kun SDK-työkalulla tehty sovellus asennetaan laitteelle tulee laitteesta verkoston "uloskäyntisolmu" (exit node).

Tutkijat ovat löytäneet myös valesovelluksia, yli 3 000 Windows-tiedostoa ja 600 Android-sovellusta, jotka teeskentelivät olevansa esim. OneDrive Sync tai Windows Update -päivityksiä, mutta todellisuudessa ne liittivät laitteen IPIDEA:n laitteiden verkostoon. IPIDEA:n haitallisen koodin on havaittu myös olleen esiasennettuna halvoissa Android TV -suoratoistobokseissa.

Mitä voit tehdä?

- Tarkista laitteesi varmistaen, että Android-laitteissasi on Google Play Protect päällä. Se tunnistaa ja poistaa tunnetut IPIDEA-haittaohjelmat.

- Vältä "ilmaisia" VPN-palveluita. IPIDEA käytti mm. Galleon VPN- ja Radish VPN -sovelluksia laitteiden kaappaamiseen.

- Ole varovainen kaistanleveyden jakamisen kanssa. Älä asenna sovelluksia, jotka lupaavat rahaa "käyttämättömästä internet-kaistasta".

- Päivitä laitteet säännöllisesti ja vaihda tarvittaessa epäilyttävät suoratoistolaitteet tunnettun valmistajan tuotteeseen.