Kiristyshaittaohjelmissa uusia toimijoita ja toimintatapoja

Kuluneen vuoden aikana eri kiristyshaittaohjelmat ovat levinneet yhä nopeammin ympäri maailmaa. Myös kiristyshaittaohjelmien variaatiot sekä toimijoiden määrä ovat kasvaneet.

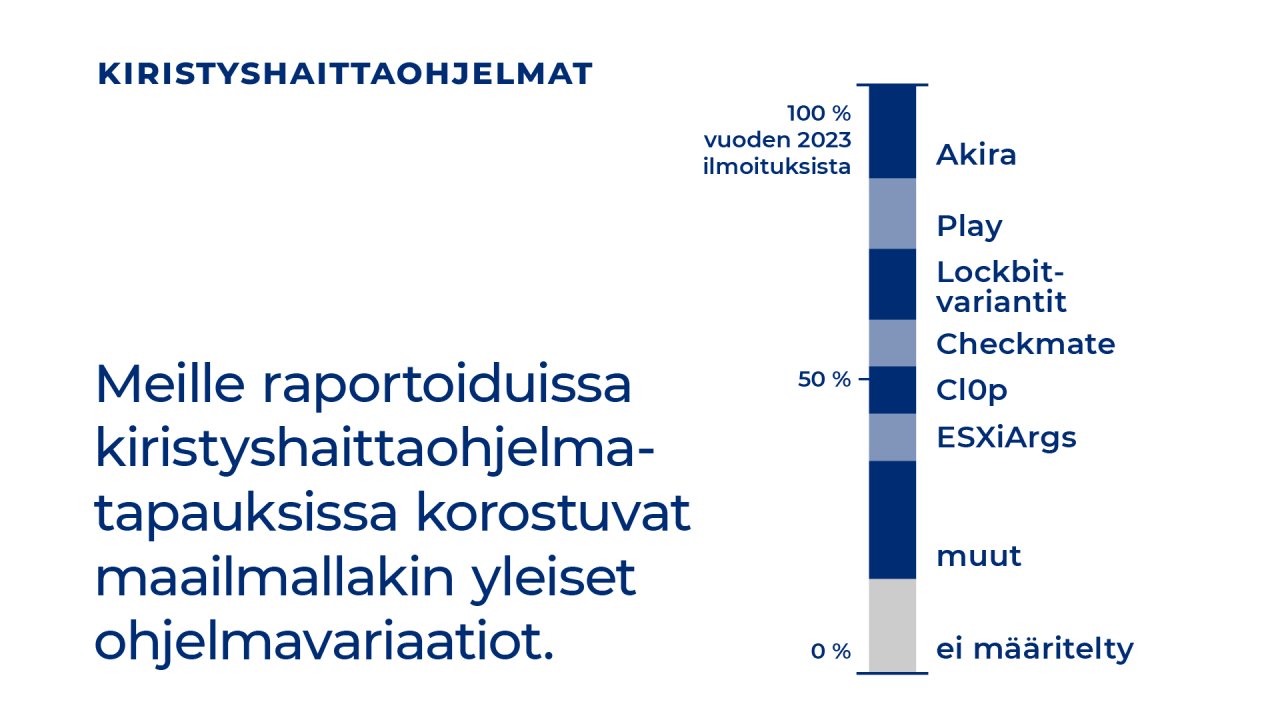

Suomessa vuosina 2020–2022 Kyberturvallisuuskeskukselle raportoitiin keskimäärin 40 kiristyshaittaohjelmatapausta vuodessa. Vuoden 2023 alkuvuosi osoitti samankaltaista trendiä, mutta marraskuun aikana on havaittu maltillista nousua ilmoitusmäärissä. Ilmoitusmäärien tarkastelussa on huomioitava, että ne sisältävät niin kansalaisten kotiverkkojen verkkolevyihin kohdistuneita kuin monikansallisiin suuriin organisaatioihin kohdistuneita tapauksia, sekä kaikkea näiden väliltä. Kyberturvallisuuskeskukselle raportoiduissa tapauksissa enemmistössä ovat maailmallakin näkyvät kiristyshaittaohjelmavariaatiot.

Kyberturvallisuuskeskukselle raportoiduissa tapauksissa enemmistössä ovat maailmallakin näkyvät kiristyshaittaohjelmavariaatiot.

Kiristyshaittaohjelmia torjutaan yhteistyössä

Maailmalla viranomaiset ovat aloittaneet laajaa rajat ylittävää yhteistyötä kiristyshaittaohjelmakampanjoiden taltuttamiseksi. Yhdysvalloissa liittovaltion poliisin (FBI) ja Yhdysvaltain kotimaan turvallisuusviraston (DHS – Department of Homeland Security) alaisen Kyber- ja infrastruktuuriturvallisuusviraston (CISA – Cybersecurity & Infrastructure Security Agency) johdolla on perustettu U.S. Joint Ransomware Task Force (JRTF). Ryhmä toimii kansainvälisesti yhdessä muiden maiden kansallisten viranomaisten kanssa. Osana ryhmän toimintaa FBI julkaisi 7.11.2023 yrityksille suunnatun muistion, jossa tuodaan esille hyviä käytänteitä kiristyshaittaohjelmilta suojautumiseksi ja hyökkäyksistä palautumiseksi.

Kuluneen vuoden aikana on myös havaittu muutamia uusia toimintatapoja sekä aktiivisemmiksi nousseita toimijoita. SOCRadar-organisaation seurannan mukaan 8Base oli noussut jo kesäkuun aikana neljänneksi suurimmaksi kiristyshaittaohjelmatoimijaksi. Kyseinen 8Base-ryhmittymä vaikuttaa maalittavan ensisijaisesti pieniä ja keskisuuria yrityksiä. Tunnetuissa PK-yrityksiin kohdistuneissa tapauksissa hyökkäyksiä on kohdistettu tieteen alalle, valmistavaan ja rakentavaan teollisuuteen, sekä terveydenhuolto- ja vakuutusaloille. Toistaiseksi kyseisen ryhmittymän kohteet ovat sijainneet pääosiltaan Pohjois-Amerikassa ja Keski-Euroopassa, vaikka tapauksia on nähty ympäri maailmaa. Ohjelmistovalmistaja VMWaren tutkimuksien mukaan täyttä varmuutta ei myöskään ole, onko kyseessä täysin uusi toimija, jostain jo olemassa olevasta ryhmästä eriytynyt toimija vai uudelleen nimetty ryhmittymä.

Lisätietoja 8Base-ryhmittymästä.

Haittaohjelmia levitetään kokouskutsujen liitteissä

Kyberturvallisuuskeskus on saanut ilmoituksia myös epäonnistuneista kiristyshaittaohjelmayrityksistä. Eräs meille tulleissa ilmoituksissa esiintynyt uusi ilmiö on Microsoft Teams -kokouskutsujen tai niiksi naamioitujen viestien liitteenä tuleva .zip-tiedosto. Tietoomme tulleissa tapauksissa kokousten aiheet ovat viitanneet akuutteihin yrityksessä käynnissä oleviin tai äkisti käynnistyviin tapauksiin kuten muutosneuvotteluihin. Tällä on pyritty luomaan viestin vastaanottajalle kiireen tuntua, ja luvattu vastausten löytyvän kutsun mukana olleesta liitetiedostosta. Tiedoston avaamisen jälkeen liitteenä ollut haittaohjelma on pyrkinyt aloittamaan varsinaisen kiristyshaittaohjelman lataamisen verkosta koneelle.

Lisätietoja Teams-pohjaisesta kalastelusta sekä siihen liittyvistä kiristyshaittaohjelmatartunnoista: