Kyberturvallisuuskeskuksen viikkokatsaus - 13/2026

Uusi WhatsApp-huijaus kohdistuu yrityksiin, pikaviestitilien kaappaukset jatkuvat ja ClickFix-haittaohjelma leviää, samalla kun yli 100 .fi-verkkotunnusta poistettiin ja tekstiviestitunnusten luvitus lähestyy.

Aiheita

- Yrityksiin kohdistuu uudenlainen WhatsApp-huijaus

- Pikaviestipalveluiden tilikaappauksia tapahtuu edelleen

- Näin ClickFix huijaa käyttäjän asentamaan haittaohjelman

- Yli 100 .fi-verkkotunnusta poistettiin virheellisten käyttäjätietojen vuoksi

- Organisaatioiden on luvitettava tekstiviestitunnukset huhtikuun 2026 aikana, jotta viestiliikenne jatkuu 4.5.2026 jälkeen

- Mitä organisaatioiden tulee tehdä?

- Ajankohtaiset huijaukset

- Haavoittuvuudet

- Tutustu Viikkokatsaukseen

Yrityksiin kohdistuu uudenlainen WhatsApp-huijaus

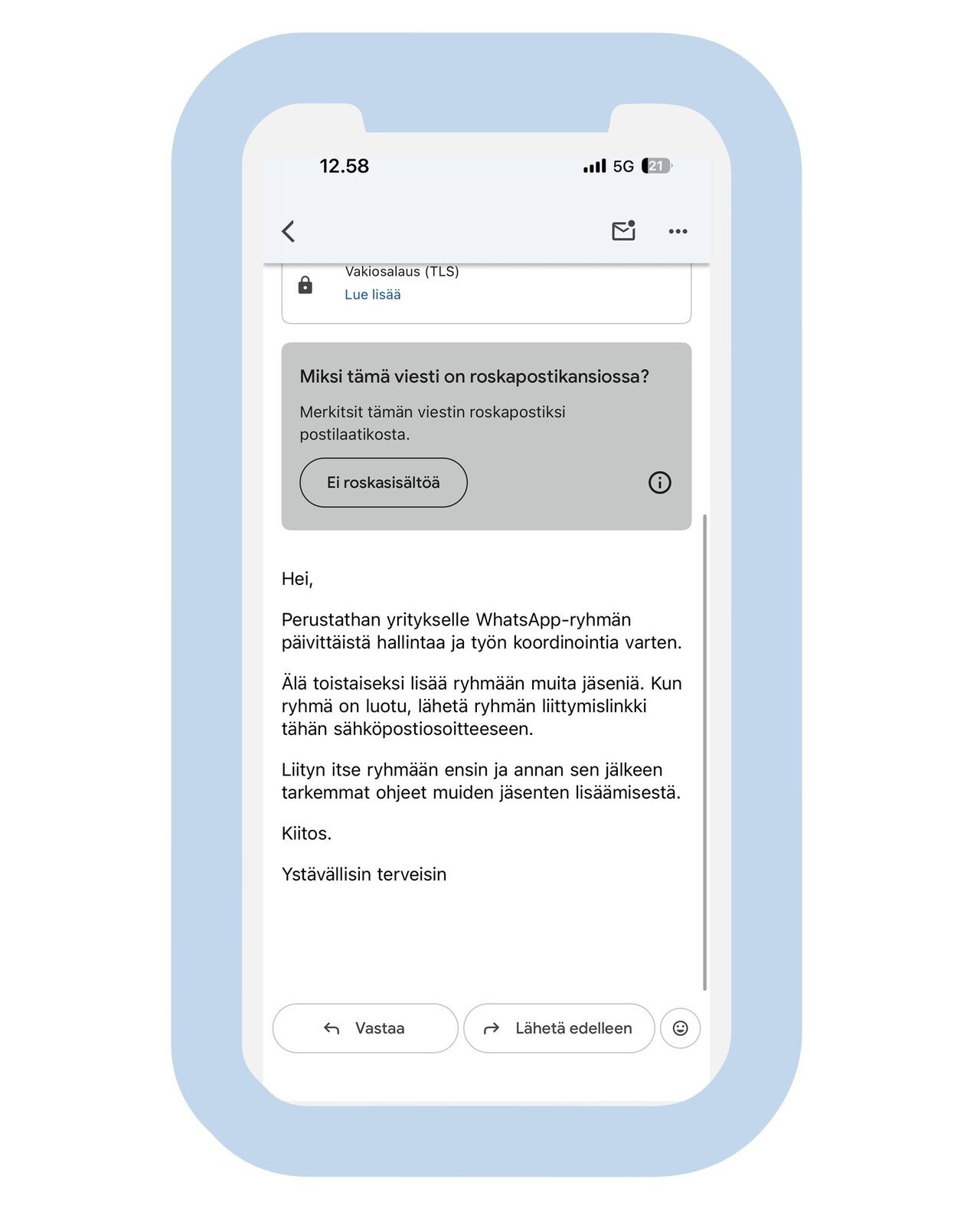

Kyberturvallisuuskeskus on vastaanottanut ilmoituksia uudentyyppisestä, yrityksiin kohdistuvasta WhatsApp-huijauksesta. Huijaus alkaa, kun rikollinen lähettää yrityksen työntekijälle sähköpostia esiintyen jonkun luotettavan henkilön, kuten esimerkiksi toimitusjohtajan nimellä. Sähköpostit ovat kirjoitettu suomen kielellä ja niissä pyydetään vastaanottajaa luomaan WhatsApp-ryhmäkeskustelu yrityksen nimellä asioiden hoitamista varten. Rikollinen pyytää, ettei ryhmään lisättäisi vielä ketään, mutta liittymislinkki tulisi lähettää vastaussähköpostilla. Tämän jälkeen huijari kertoo liittyvänsä itse ryhmään ja antavansa sen jälkeen tarkempia ohjeita jäsenten lisäämisestä.

Tällaisen huijauksen tavoitteena on mahdollisesti tietojen kerääminen yrityksestä ja sen työntekijöistä esimerkiksi laskutuspetoksia varten. Samalla rikolliset voisivat saada haltuunsa muuta arkaluonteista tietoa yrityksen toiminnasta. Tällaista huijarin vaatimaa ryhmää ei tule luoda, vaan käytä yrityksen asioiden hallinnointiin jotakin turvallista ja yhteisesti sovittua, kaikkien tiedossa olevaa kanavaa. Yrityksen on myös syytä pysyä tietoisena, keitä ryhmissä on ja poistaa tarvittaessa henkilöt, joilla ei ole enää tiedon käsittelylle tarvetta. Näin vältytään tilanteelta, jossa tietoa voisi vuotaa ulkopuolisille rikollsiin tarkoituksiin.

Pikaviestipalveluiden tilikaappauksia tapahtuu edelleen

Kyberturvallisuuskeskus on saanut edelleen ilmoituksia etenkin Telegram‑tilien rekisteröinnistä puhelinnumerolle ilman sen haltijan myötävaikutusta. Telegram‑tilejä on rekisteröity mahdollisesti heikosti suojatun puhelinvastaajan kautta. Jos vastaajassa on heikko tai oletusarvoinen PIN‑koodi, hyökkääjä voi saada vahvistuskoodin haltuunsa kuuntelemalla vastaajaan päätyneen vahvistuspuhelun.

Rikolliset hyödyntävät myös eri viestisovellusten laitteiden linkitystoimintoa saadakseen pääsyn tilille. Linkitystoimintoa käytetään niin sanotuissa GhostPairing‑hyökkäyksissä. Hyökkäys alkaa usein houkutusviestillä, joka sisältää linkin. Linkki ohjaa huijaussivulle, joka pyytää käyttäjää syöttämään puhelinnumeronsa ”varmistusta” varten. Tämän jälkeen käyttäjälle näytetään koodi, joka todellisuudessa liittyy uuden laitteen linkittämiseen. Kun käyttäjä syöttää koodin viestisovellukseen, hyökkääjä saa rinnakkaisen pääsyn tiliin. Tällöin rikollinen voi lukea ja lähettää viestejä sekä levittää huijausviestejä uhrin nimissä.

Tilikaappausten ehkäisemiseksi suositellaan kaksivaiheisen tunnistautumisen käyttöönottoa kaikissa pikaviestipalveluissa, vahvistuskoodien jakamisen välttämistä, linkitettyjen laitteiden säännöllistä tarkistamista sekä puhelinvastaajan PIN‑koodin vaihtamista tai vastaajan poistamista käytöstä. Jos tili on kaapattu, yhteys linkitettyihin tuntemattomiin laitteisiin tulee katkaista viipymättä ja kontakteja varoittaa mahdollisista huijauksista.

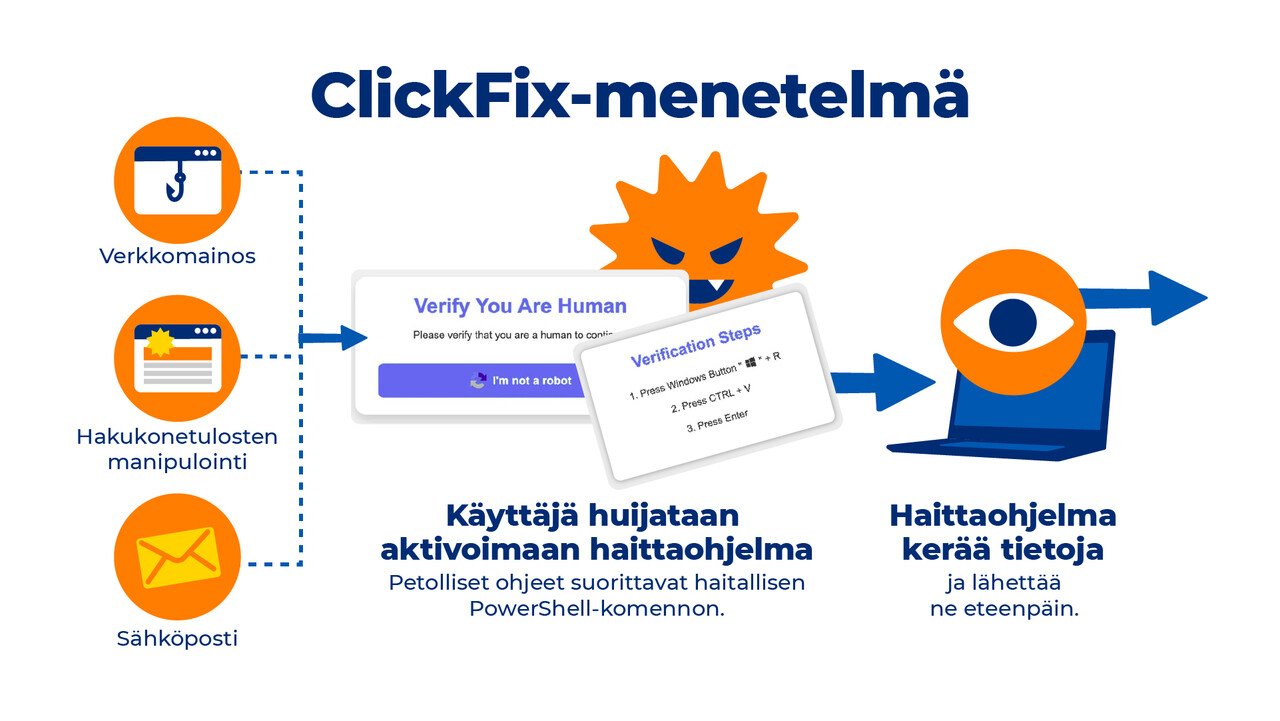

Näin ClickFix huijaa käyttäjän asentamaan haittaohjelman

ClickFix on kyberhyökkäystekniikka, jossa hyödynnetään ennen kaikkea ihmisten taipumusta ratkaista ongelmia ja toimia rutiinien kautta. Sen sijaan, että hyökkääjä murtautuisi järjestelmään teknisesti itse, huijaa hän käyttäjää avaamaan oven. Hyökkäys alkaa yleensä uskottavasta verkkosivusta tai viestistä, jossa käyttäjälle esitetään jokin tuttu tilanne. Kyse voi olla esimerkiksi ilmoituksesta, jossa pyydetään varmistamaan, ettei käyttäjä ole robotti. Ilmoitus voi koskea myös esimerkiksi pyyntöä asentaa päivitys. Ohjeet ovat yksinkertaisia ja vaikuttavat harmittomilta, mutta niiden tarkoitus on johdatella käyttäjä tekemään jotain haitallista, kuten suorittamaan haittallinen komento omalla tietokoneellaan.

Kun käyttäjä itse suorittaa annetun komennon, haittaohjelma pääsee käynnistymään ilman, että tietoturvajärjestelmät estävät sitä. Toiminta siis näyttää siltä, että käyttäjä tekee toimet omasta tahdostaan, vaikka todellisuudessa hän on tullut manipuloiduksi. Hyökkäyksen seurauksena uhrin koneelle voi asentua esimerkiksi tiedonkeruuseen tarkoitettu haittaohjelma, joka varastaa salasanoja ja muita arkaluonteisia tietoja.

Vaikka järjestelmät olisivat teknisesti hyvin suojattuja, yllä kuvattu käyttäjän oma toiminta voi ohittaa nämä suojaukset. Siksi ilmiön torjumisessa korostuu käyttäjän tietoisuus ilmiön olemassaolosta. Paras suoja ClickFix -hyökkäystekniikkaa vastaan on kriittinen ajattelu. Jos verkkosivu tai viesti pyytää tekemään jotain epätavallista, siihen kannattaa suhtautua epäillen. Normaali verkkosivun käyttö ei vaadi tällaisia toimenpiteitä.

Yli 100 .fi-verkkotunnusta poistettiin virheellisten käyttäjätietojen vuoksi

Liikenne- ja viestintävirasto Traficom on poistanut verkkotunnusrekisteristä yli 100 fi-verkkotunnusta. Poistamisen perusteena oli se, että verkkotunnuksiin merkityt käyttäjätiedot eivät vastanneet verkkotunnusten tosiasiallista käyttäjää.

Kyseisissä tapauksissa verkkotunnukset oli rekisteröity yksityisyys- ja/tai välityspalveluntarjoajan eli niin sanotun proxy-palveluntarjoajan nimiin, vaikka tämä ei ollut verkkotunnusten tosiasiallinen käyttäjä. Lain mukaan fi-verkkotunnus on aina rekisteröitävä sen tosiasialliselle käyttäjälle. Paikkansapitävät käyttäjätiedot ovat fi-verkkotunnuksen voimassaolon edellytys.

Organisaatioiden on luvitettava tekstiviestitunnukset huhtikuun 2026 aikana, jotta viestiliikenne jatkuu 4.5.2026 jälkeen

Tekstiviestejä lähettävien organisaatioiden tulee luvittaa käyttämänsä tunnukset huhtikuun 2026 aikana. Helpoin tapa on varmistaa asia omalta SMS-palveluntarjoajalta, joka ohjaa luvitusprosessissa. Traficomin määräyksen 28 mukaiset tiukemmat käytännöt tulevat voimaan 4.5.2026.

Jotta suomalaisella puhelinnumerolla tai nimimuotoisella tunnuksella lähetetty viestiliikenne voi jatkua muuttumattomana, on tekstiviestejä käyttäjille lähettävien organisaatioiden luvitettava käyttämänsä numerot ja tunnukset.

Mitä organisaatioiden tulee tehdä?

Organisaatioiden, jotka lähettävät tekstiviestejä suomalaisille vastaanottajille, on hyväksytettävä kaikki käyttämänsä lähettäjätunnukset etukäteen. Tämä koskee sekä suomalaisia puhelinnumeroita että nimimuotoisia tunnuksia.

Jos tunnuksia ei ole luvitettu, viestien lähettäminen suomalaisiin numeroihin ei välttämättä enää onnistu 4.5.2026 jälkeen.

Niiden organisaatioiden, jotka eivät ole vielä varmistaneet tunnustensa käyttöoikeuksia, tulee tehdä se huhtikuun 2026 aikana.

Ajankohtaiset huijaukset

Kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetut huijaukset.

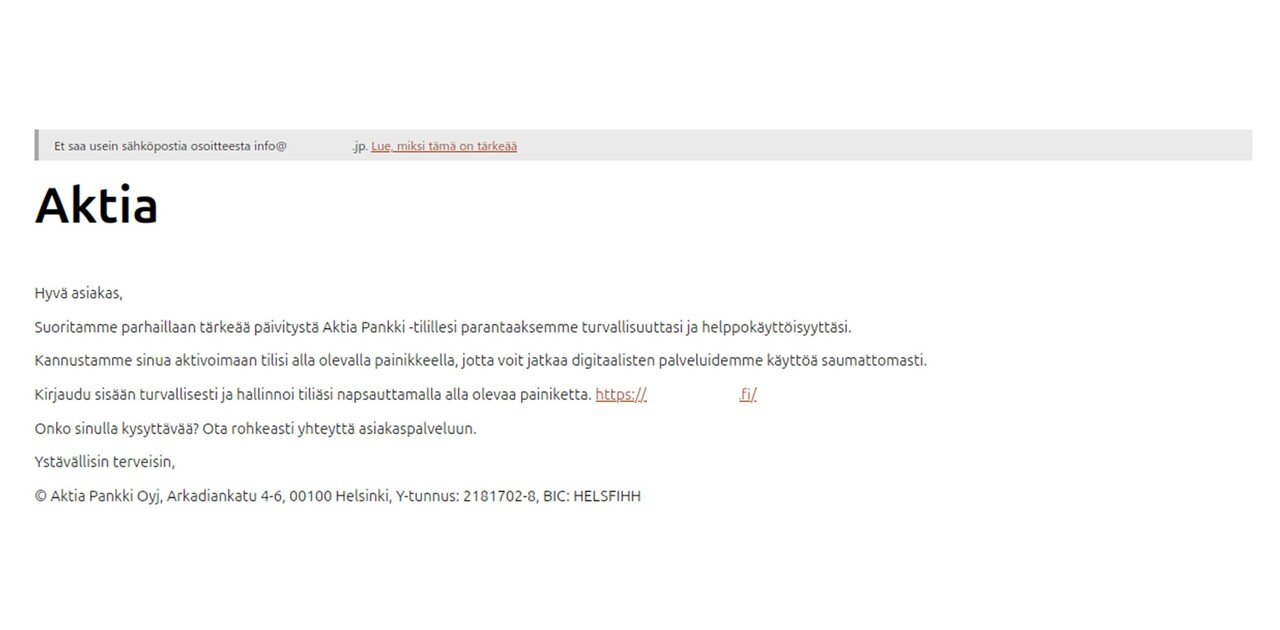

Tietojenkalasteluviesti Aktian nimissä

Yrityksille kohdistettu huijaus WhatsApp-ryhmän perustamisesta

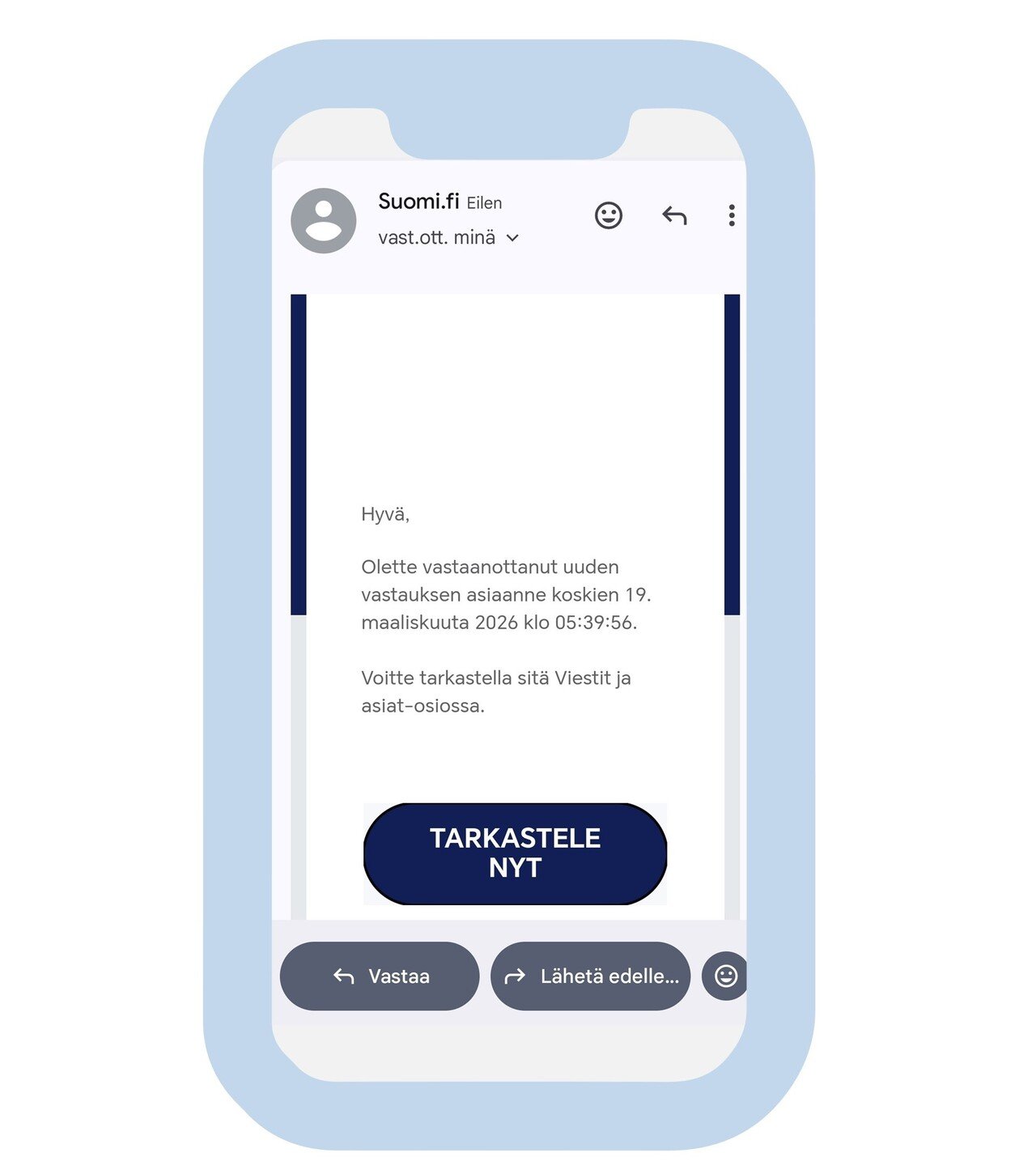

Suomi.fi -huijausviesti

Haavoittuvuudet

CVE: CVE-2026-3055

CVSS: 9.3

Mikä: Kriittinen haavoittuvuus Citrix NetScaler ADC ja NetScaler Gateway -tuotteissa

Tuote: NetScaler ADC ja NetScaler Gateway

Korjaus: Valmistaja kehottaa NetScaler ADC:n ja NetScaler Gatewayn asiakkaita asentamaan kyseiset päivitetyt versiot mahdollisimman pian.