Kyberturvallisuuskeskuksen viikkokatsaus - 43/2025

Tällä viikolla kerromme, miksi reititin on kotiverkon tärkein suojamuuri ja miten se estää hyökkäykset kodin laitteisiin. Käsittelemme myös F5-teknologiayritykseen kohdistunutta tietomurtoa sekä VESKY 2025 -hankkeen julkaisemaa vesihuollon kyberturvallisuuden materiaalia. Lisäksi kerromme Europolin SIMcartel-operaatiosta, jossa suljettiin petoksissa käytettyä infrastruktuuria. Haittaohjelmakatsauksessa tutustumme Windows-järjestelmiä saastuttavaan Expiro-virukseen.

Tällä viikolla katsauksessa käsiteltäviä asioita

- Reititin on kotiverkkosi suojamuuri, älä kytke laitteitasi verkkoon ilman sitä!

- Yhdysvaltalainen tietoturva- ja teknologiayritys F5 tietomurron kohteena - F5-tuotteita käytössä myös Suomessa

- Vesihuollon kyberturvallisuus vahvistuu – VESKY 2025 -hanke julkaisi mallipohjat- ja prosessit kaikkien käyttöön

- Kansainvälinen SIMcartel-operaatio sulki petoksissa käytettyä infrastruktuuria

- Viikon haittaohjelmakatsaus: Expiro

- Ajankohtaiset huijaukset

- Toimi näin, jos tulit huijatuksi

- Tutustu Viikkokatsaukseen

Reititin on kotiverkkosi suojamuuri, älä kytke laitteitasi verkkoon ilman sitä!

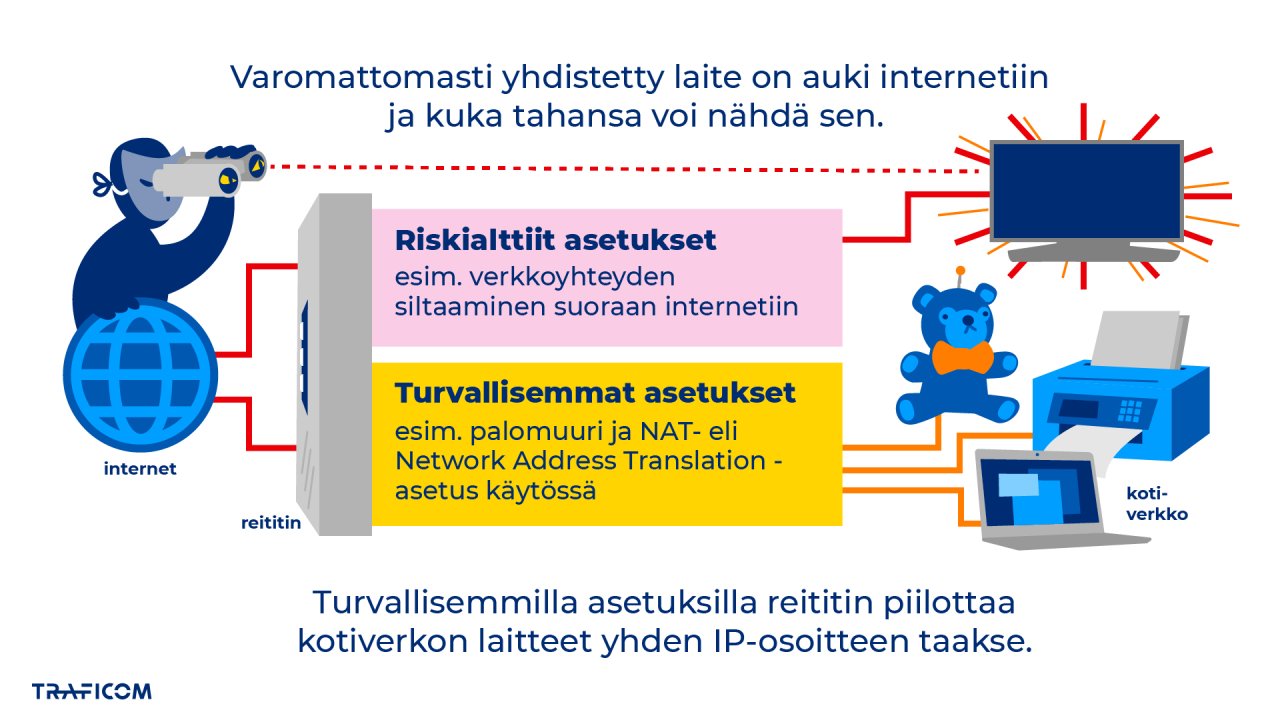

Reititin on kotiverkon keskeinen suojamuuri, joka erottaa kodin laitteet julkisesta internetistä. Sen tärkein tehtävä on estää suorat yhteydet ulkopuolelta yksittäisiin laitteisiin kuten tietokoneisiin, puhelimiin tai älykotilaitteisiin. Jos laite liitettäisiin suoraan julkiseen verkkoon ilman reititintä, se olisi alttiina internetin liikenteelle kuten hyökkäysyrityksille, haittaohjelmille ja luvattomille kirjautumisyrityksille.

Reititin piilottaa sisäverkon laitteet ulkoverkolta. Näin ulospäin näkyy vain reitittimen osoite, ei yksittäisiä laitteita. Tällöin ulkopuoliset eivät voi kohdistaa hyökkäyksiä suoraan tiettyihin laitteisiin.

Reititin mahdollistaa palomuurin ja muiden suojausominaisuuksien käytön. Se voi estää haitallista liikennettä ja tarjota suojaa myös silloin, kun verkkoon liitetään useita eri valmistajien laitteita, joilla ei kaikilla ole yhtä vahvaa tietoturvaa. Siksi on tärkeää, ettet kytke laitteita suoraan julkiseen verkkoon, vaan aina reitittimen kautta. Tämä koskee myös taloyhtiöiden yhteyksiä ja valokuitupäätteitä.

Miksi rikolliset kiinnostuvat laitteistasi?

Rikolliset etsivät käsin tai automatisoidusti verkosta haavoittuvia, eli murtautumiselle alttiita laitteita, kuten kotireittimiä. Kaapattuja verkkolaitteita käytetään esimerkiksi palvelunestohyökkäysten tekemiseen. Hajautetut palvelunestohyökkäykset (DDoS, Distributed Denial of Service) ovat usein toteutettu ohjaamalla suurta määrää kaapattuja verkkolaitteita. Turvaamalla omat laitteensa voi siis itsensä suojaamisen lisäksi osallistua suomalaisen yhteiskunnan kyberturvallisuuden edistämiseen

Yhdysvaltalainen tietoturva- ja teknologiayritys F5 tietomurron kohteena - F5-tuotteita käytössä myös Suomessa

Yhdysvaltalainen tietoturva- ja teknologiayritys F5 on ilmoittanut joutuneensa vakavan tietomurron kohteeksi. Valtiolliseksi uhkatoimijaksi arvioitu taho oli saanut pääsyn F5:n sisäisiin järjestelmiin ja kopioinut muun muassa BIG-IP-tuotteiden lähdekoodia sekä tietoja julkaisemattomista haavoittuvuuksista.

Yrityksen tuotteita ja palveluita käytetään laajalti myös Suomessa. Organisaatioiden suositellaan tarkastavan omat järjestelmänsä vuotaneiden haavoittuvuuksien ja niiden hyväksikäytön varalta, mikäli F5-yrityksen tuotteita taikka palveluita on käytössä omassa IT-ympäristössä.

Suositellut toimenpiteet F5-järjestelmiä käyttäville organisaatioille:

- Tarkista organisaatiossasi käytössä olevat F5-laitteet ja -palvelut.

- Päivitä F5-laitteet ja -palvelut uusimpaan julkaistuun versioon.

- Kovenna verkkoon julkisesti näkyvät järjestelmät.

- Aktivoi ja käytä keskitettyä lokienhallintaa ja tapahtumien seurantaa (esim. BIG-IP lokien streamaus).

- Valvo kirjautumisyrityksiä, epäonnistuneita todennuksia sekä käyttöoikeus- ja määritysmuutoksia järjestelmissä.

Kyberturvallisuuskeskus on julkaissut aiheesta Tietoturva Nyt! -artikkelin, jossa käsitellään tapausta laajemmin, sekä kerrotaan suojaustoimenpiteistä, joita organisaatioiden on hyvä ottaa käyttöönsä F5-tuotteiden osalta.

Vesihuollon kyberturvallisuus vahvistuu – VESKY 2025 -hanke julkaisi mallipohjat- ja prosessit kaikkien käyttöön

Syksyllä 2025 päättynyt vesihuollon toimintavarmuuden ja kyberturvallisuuden parantamisen yhteishanke VESKY on tuottanut kattavan kokoelman mallipohjia ja prosesseja, jotka on nyt julkaistu Kyberturvallisuuskeskuksen sivuilla kaikkien organisaatioiden vapaaseen käyttöön.

Mallidokumentit tarjoavat konkreettisia mallipohjia ja esimerkkejä muun muassa tietoturvapolitiikasta, arkkitehtuuripolitiikasta, riskienhallinnasta ja toimittajavaatimuksista. Julkaistut dokumentit antavat hyvät lähtökohdat organisaation hallintamallien kehittämiseen ja jokainen organisaatio voi muokata niistä omaan toimintaansa sopivat. VESKY-hankkeessa testattiin myös Suomen Vesilaitosyhdistyksen tietoturvariskienhallinnan työkalua.

Kansainvälinen SIMcartel-operaatio sulki petoksissa käytettyä infrastruktuuria

Europol suoritti yhteistyössä muiden tahojen kanssa kansainvälisen operaation “SIMcartel”, jonka seurauksena Latviassa sijaitseva epäiltyjen rikollisten käyttämä SIMbox- infrastruktuuri ajettiin alas. Infrastruktuurin tarkoitus oli mahdollistaa nimetön kommunikointi yli 80 eri maan mobiililiittymien kautta ja sen avulla luotiin noin 50 miljoonaa tiliä eri palveluihin, joita sitten käytettiin petosten tekemisessä. Huijauksilla arvioidaan olleen ainakin 3200 uhria ja taloudellisia tappioita kertyi lähes viisi miljoonaa euroa.

Operaation seurauksena Latviassa tehtiin 14 kotietsintää, joissa takavarikoitiin 1 200 SIM-laitetta, noin 40 000 SIM-korttia, palvelimia, luksusautoja sekä yli 600 000 euroa rahavaroina ja kryptovaluuttana. Poliisi sulki myös tapaukseen liittyviä verkkosivustoja. Operaatiossa pidätettiin viisi latvialaista, joiden epäillään mahdollistaneen tilien luonnin petolliseen tarkoitukseen laillisen liiketoiminnan varjolla.

Operaatio tehtiin kansainvälisessä yhteistyössä Suomen, Latvian, Viron, Itävallan, Europolin, Eurojustin ja Shadowserver Foundationin kanssa. Suomesta operaatioon osallistui poliisi, keskusrikospoliisi sekä tietoverkkoavusteisten rikosten yksikkö.

Viikon haittaohjelmakatsaus: Expiro

Expiro on Windows-järjestelmiä saastuttava virus, joka liittää haittakoodinsa olemassa oleviin EXE-tiedostoihin ja käyttää niitä levittääkseen itseään. Se voi asentaa vaarallisia selainlaajennuksia, muuttaa selaimen tietoturva-asetuksia ja varastaa käyttäjien kirjautumistietoja. Tartunnan saatuaan Expiro antaa hyökkääjälle etäyhteyden saastuneeseen koneeseen ja muokkaa erityisesti Internet Explorerin suojaustasoja.

Vuoteen 2018 mennessä uudet variantit sisälsivät kehittyneitä haitta-analyysin estotekniikoita, ja vuosien 2022–2025 versioihin on lisätty entistä edistyneempiä havaitsemisen välttämiskeinoja, vahvempaa salausta sekä vastatoimia tietoturvaohjelmia vastaan.

Miten suojautua Expiro-haittaohjelmalta:

- Pidä järjestelmät ajan tasalla. Asenna kaikki käyttöjärjestelmän ja ohjelmistojen tietoturvapäivitykset säännöllisesti.

- Käytä virustorjuntaa. Pidä reaaliaikainen suojaus päällä ja tarkista lataukset, liitteet ja linkit ennen avaamista.

- Ole varovainen viestinnässä. Älä avaa epäilyttäviä sähköposteja tai sosiaalisen median viestejä, jotka sisältävät liitteitä tai linkkejä.

- Ota käyttöön monivaiheinen tunnistautuminen. Suojaa tilit, vaikka salasanasi päätyisi vääriin käsiin.

Koska Expiro muokkaa laillisia tiedostoja ja piiloutuu niiden sisään, paras suoja on valppaana pysyminen, turvallinen latauskäyttäytyminen ja ajantasainen tietoturvaohjelmisto.

Ajankohtaiset huijaukset

Tässä koosteessa kerromme kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetuista ajankohtaisista huijauksista.

Toimi näin, jos tulit huijatuksi

- Ota viipymättä yhteys pankkiisi, jos olet tehnyt huijauksen perusteella maksun, rikollinen on päässyt verkkopankkiisi tai saanut maksukorttitietosi käsiinsä.

- Tee rikosilmoitus poliisille. Voit tehdä sähköisen rikosilmoituksen verkossa.

- Voit ilmoittaa asiasta myös Kyberturvallisuuskeskukselle.

- Ohjeet tietovuodon uhrille

Tutustu keinoihin tunnistaa ja suojautua nettihuijauksilta

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 17.10.-23.10.2025). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.