Cybersäkerhetscentrets veckoöversikt – 50/2023

Den här veckan berättar vi bland annat om rekryteringsbedrägerier som cirkulerar i WhatsApp. Vi påminner också vad som ska beaktas när man skaffar och börjar använda en ny smart enhet.

I denna veckas översikt behandlas följande

- Rekryteringsbedrägerier med WhatsApp-meddelanden

- Nätverksutrustning använts som delar i botnät

- Uppdatera enheter som använder 5G-förbindelser

- Smarta inköp – kom ihåg att även beakta enheternas informationssäkerhet

- Nätfiske görs i myndigheters och statsförvaltningens namn

- Cybervädret i november präglades av utpressningsprogram som orsakade blixtrande

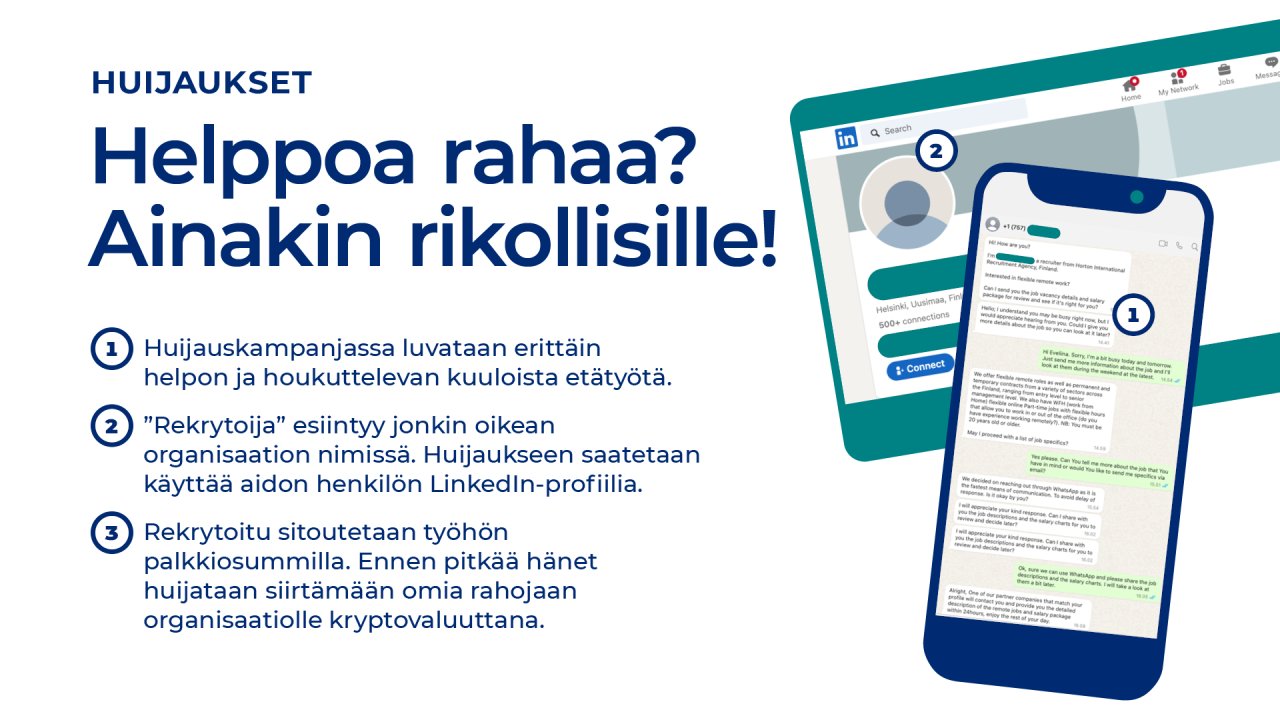

Rekryteringsbedrägerier med WhatsApp-meddelanden

WhatsApp är en applikation för snabbmeddelanden som ägs av Meta. Nu används appen för att skicka jobbbjudanden i rekryterarnas namn och locka människor med lättförtjänta pengar.

Vad handlar det om?

Under denna vecka har vi fått enskilda anmälningar om bedrägerikampanjen som är i omlopp. I WhatsApp-meddelandena utlovas personen som rekryteras distansarbete, flexibla arbetstider, god lön och arbete som inte kräver omfattande utbildning eller tidigare arbetserfarenhet.

Rekryteraren uppträder i en befintlig organisations namn, erbjuder eventuellt dess webbplats som referens och i åtminstone ett fall har man även utnyttjat en rekryterares äkta LinkedIn-profil. I de fall som anmälts till Cybersäkerhetscentret har rekryterarna använt i finländska kvinnors namn.

Bedrägerierna kan vara mycket långvariga och medan de pågår kan små summor pengar betalas till ”arbetstagaren”, vilket bidrar till intrycket att ”arbetet” är lönsamt.

Hur sker bedrägeriet?

Personen som rekryteras engageras i organisationens verksamhet och sin nya uppgift. Arbetet som erbjuds är enkelt, manuellt och betalningen för det är frikostig. Arbetet kan till exempel handla om att trycka på en knapp eller att samla ”gilla-markeringar” som är bekanta från sociala medieplattformar. I något skede av bedrägeriet försöker man få personen att lägga till egna pengar för att kunna fortsätta arbetet.

”Arbetstagaren” ombes använda en plattform för kryptovaluta och genomföra penningtransaktioner via den. Till en början är överföringarna små och ökas långsamt till större summor. I något skede har arbetstagaren använt så mycket tid och pengar att hen är fast och fortsätter för att försöka få tillbaka sina pengar från systemet som lurat hen. Internationellt har det förmedlats nyheter om betydande ekonomiska skador till följd av dessa händelser.

Bedrägeriernas gång och innehållet i de utlovade löftena kan variera stort.

Hur känner man igen denna typ av WhatsApp-bedrägerier?

- Man ska förhålla sig skeptiskt till jobberbjudanden som kommer överraskande från ett okänt nummer.

- I meddelandena berättas inte hur mycket arbete som ska utföras, med vilken titel och hur stor lön som betalas.

- Arbetet kräver ingen arbetserfarenhet.

- Rekryteraren har bråttom och arbetserbjudandet är tidskritiskt.

- Man begär personliga uppgifter, dokument, bankuppgifter eller penningöverföringar för att inleda arbetet.

- För arbetet krävs ingen intervju, lämplighetsbedömning eller bakgrundsgranskning.

Vad kan jag göra om jag redan blivit lurad?

Om du har gett dina uppgifter eller pengar till brottslingar ska du snabbt kontakta din bank, göra en polisanmälan och även rapportera missbruket till WhatsApp. Du hittar anvisningar för rapportering på WhatsApps webbplats.

Nätverksutrustning använts som delar i botnät

Under den senaste veckan har Cybersäkerhetscentret fått flera observationer än i genomsnitt om nätverksutrustning i Finland som har använts bland annat som en del av Mirai-botnätet. Enligt våra uppgifter har Mirai-botnätet under den senaste veckan utnyttjat TP-Link Deco-utrustning som har varit i direkt förbindelse till nätet. Med stor sannolikhet har enheter som är anslutna till nätet standardinställningar som inte är säkra.

När en enhet tas i bruk bör åtminstone följande åtgärder göras:

- Deaktivera möjligheten till hantering av routern på distans utanför det egna nätverket eller säkerställ att det är säkert.

- Ändra standardlösenordet.

- Uppdatera enheten – aktivera automatiska uppdateringar.

Skyddspolisen varnade om samma hot denna höst i sin Översikt av den nationella säkerheten. SUPO lyfte också fram en situation där cyberspionage i en främmande stat utnyttjar oskyddade konsumentenheter i mållandet, såsom hemroutrar.

Läs mer:

Uppdatera enheter som använder 5G-förbindelser

Universitetsforskare i Singapore hittade 14 sårbarheter i integrerade kretsar i 5G-terminaler (Qualcomm och MediaTek), varav fyra inte har offentliggjorts. Helheten har fått namnet 5Ghoul och påverkar enligt uppgifter i nuläget över 700 5G-mobilterminaler (Android och iOs), routrar och USB-modem.

En brottsling kan genom att upprätta en falsk basstation utnyttja sårbara 5G-terminaler (over-the-air). Såsom det skrevs om sårbarheten i publikationen PhoneArena: ”När 5G-enheten är i förbindelse med den falska basstationen kan angriparen påbörja utnyttjandet av sårbarheten. Därefter kan angriparen fritt manipulera trafiken från basstationen till terminalen och utnyttja trafiken till fortsatta angrepp."

Uppdateringar för olika terminaler kommer vid olika tidpunkter, så användarna bör se till att enheterna alltid är uppdaterade. För närvarande finns en lista i slutet av den tidigare nämnda artikeln om PhoneArena över enheter som är utsatta för 5Ghoul-sårbarheten.

Smarta inköp – kom ihåg att även beakta enheternas informationssäkerhet

Finns det smart belysning eller smarta hushållsmaskiner i ditt hem? Eller överväger du att skaffa en sådan till dig själv eller som gåva? När det gäller enheter som är anslutna till nätet lönar det sig att förutom egenskaperna även beakta informationssäkerheten. Om en enhet råkar ut för dataintrång har en brottsling ofta möjlighet att få tillgång till all information i enheten, styra enheten eller använda den som så kallat fotfäste, det vill säga som språngbräda till andra enheter både i enhetens hemnät och andra ställen på internet. Om enheten som var föremål för intrånget är viktig, är även risken större och det är viktigt att försäkra sig om att enheten är korrekt installerad och att informationssäkerheten är i skick. En kritisk enhet kan till exempel vara en enhet som hanterar känsliga uppgifter (kameraövervakning i hemmet) eller som styr viktiga funktioner (lås, VVS, elsystem).

Innan du gör inköp

- Tänk efter om du verkligen behöver enheten och dess smarta egenskaper. Det lönar sig inte att köpa onödig intelligens till hemmet.

- Skaffa information om lämpliga enheter och deras säkerhet redan på förhand. Försäkra dig om att man får uppdateringar till enheten i framtiden. En enhet som annars är användbar kan blir osäker och oanvändbar, om tillverkaren inte reparerar eller åtgärdar sårbarheterna eller håller produktens informationssäkerhetsegenskaper uppdaterade. Du kan också be försäljaren om hjälp.

- Var observant i synnerhet när det gäller utländska nätbutiker. Alla tillverkare är inte intresserade av informationssäkerhet eller att skydda användarens uppgifter.

Kom ihåg några saker när börjar använda en ny enhet hemma.

- Ändra enheternas standardlösenord.

- Kom ihåg att se till att enheterna är uppdaterade. Programuppdateringarna innehåller även viktiga informationssäkerhetsuppdateringar.

- Om möjligt, gör ett eget separat nätverk för IoT-enheter.

På webbplatsen Smarta inköp finns en minneslista för smarta konsumenter som tillhandahåller information om ansvarsfulla val. På webbplatsen finns bland annat tips om återvinning av en gammal tv och andra elektronikprodukter.

Läs också våra guider

Skydda dina uppgifter: Tips för informationssäker användning av telefonen

Informationssäkerheten i hemnätet och routern

Kom ihåg att uppdatera enheter, program och applikationer!

Nätfiske görs i myndigheters och statsförvaltningsaktörers namn

I de anmälningar vi fått under den här veckan har Myndigheten för digitalisering och befolkningsdata (MDB) framträtt som en ny aktör i vars namn finskspråkiga textmeddelanden cirkulerar. Meddelandets avsändare är ”Suomi”, antagligen för att efterlikna tjänsten suomi.fi som avsändare. Vi har fått flera anmälningar om meddelandena sedan i onsdags. Meddelandenas URL-adress innehåller ordet ”dvv” och finskan är tämligen felfri.

Nätfiske görs ofta i kända och trovärdiga avsändares namn. I Postis, Polisens, FPA:s och Skatteförvaltningens namn skickas upprepade gånger textmeddelanden och e-postmeddelanden som syftar till att få offret att lämna ut sina bank- eller betalningsuppgifter till brottslingarna. Under hösten har vi flera gånger skrivit om meddelanden som skickas i Skatteförvaltningens namn. För närvarande har nätfiskemeddelanden med skatteåterbäringstema i omlopp även innehållit företagets FO-nummer, det vill säga att de även har riktats till en viss mottagare.

Man ska inte klicka på länkar i textmeddelanden eller mata in bank- eller betalningsuppgifter på webbplatser som öppnas via länkarna. Om du har matat in dina betalningsuppgifter på en bedrägeriwebbplats ska du genast kontakta banken och göra polisanmälan. Efter dessa åtgärder kan informationssäkerhetskränkningen alltid anmälas också till Cybersäkerhetscentret.

Cybervädret i november präglades av utpressningsprogram som orsakade blixtrande

Vi lämnade stormarna i oktober bakom oss i och med att varningen togs bort i november, men cybervädret under slutet av hösten var huvudsakligen regnigt. I synnerhet för skadliga program och sårbarheter orsakades blixtrandet av flera anmälningar om observationer av utpressningsprogram. Cyberbrottslingar kan utnyttja offentliggjorda sårbarheter snabbt. Det är bra att även komma ihåg att sköta om uppdateringar under julen.

Sårbarheter

CVE: Flera

CVSS: allvarligast 9.8

Vad: Apple publicerade kritiska uppdateringar för flera av sina produkter

Produkt: Apple iOS och padOS 16.x och 17.x, macOS 12.x, 13.x ja 14.x, tvOS 17.x och watchOS 10.x

Korrigering: Installera korrigerande programuppdatering

Sårbarhetsmeddelande 30/2023 (på finska)

CVE: CVE-2023-50164

CVSS: 9.8

Vad: En kritisk sårbarhet har korrigerats i programvaruramen Apache Struts 2

Produkt: Programvaruramen Apache Struts 2 (programvarukomponent som används i flera enheter)

Korrigering: Installera korrigerande programuppdatering eller följ begränsningsåtgärder publicerade av tillverkaren

Sårbarhetsmeddelande 31/2023 (på finska)

BEKANTA DIG MED VECKOÖVERSIKTEN

Detta är Cybersäkerhetscentrets veckoöversikt (rapporteringsperiod 8.12–14.12.2023). Vår veckoöversikt innehåller information om aktuella cyberfenomen. Veckoöversikten är avsedd för alla från cybersäkerhetsexperter till vanliga medborgare.