Kyberturvallisuuskeskuksen viikkokatsaus - 8/2026

Tällä viikolla kerromme Microsoft 365 -tilien tilimurroista, organisaatioiden kyberturvallisuustoimintojen harjoitteluihin liittyvistä kuulumisista ja julkaisuista sekä ENISA:n järjestämästä kyselystä pk-yrityksille liittyen CRA:n soveltamiseen. Kerromme myös Traficomin Kyberturvallisuuskeskuksen osallistumisesta Disobey-tapahtumaan.

I denna veckas översikt behandlas följande

- Microsoft 365 -palveluiden suojauksessa monivaiheinen tunnistautuminen ei aina riitä

- Digi- ja väestötietovirasto julkaisi uuden oppaan harjoittelun tueksi

- Kansallinen kyberharjoitus vahvisti osaamista kunnissa ja logistiikkasektorilla

- Lue lisää harjoitustoiminnasta

- ENISA järjestää kyselyn CRA:n soveltamisesta pk-yrityksille

- Hektisiin kyberhäiriötilanteisiin varautuminen on osa organisaatioiden arkea – Kyberturvallisuuskeskuksen Matias Mesiä esitelmöi Disobey-tapahtumassa

- Ajankohtaiset huijaukset

- Toimi näin, jos tulit huijatuksi

- Tutustu Viikkokatsaukseen

Microsoft 365 -palveluiden suojauksessa monivaiheinen tunnistautuminen ei aina riitä

Kyberturvallisuuskeskukselle on alkuvuoden aikana ilmoitettu useista kymmenistä Microsoft 365 -tilimurtotapauksista. M365-tilimurtoja tapahtuu kaikilla sektoreilla ja kaikenkokoisilla toimijoilla, jotka käyttävät ympäristöä. Tilimurron seurauksena rikolliset lähettävät usein jatkokalasteluviestejä murretulta tililtä.

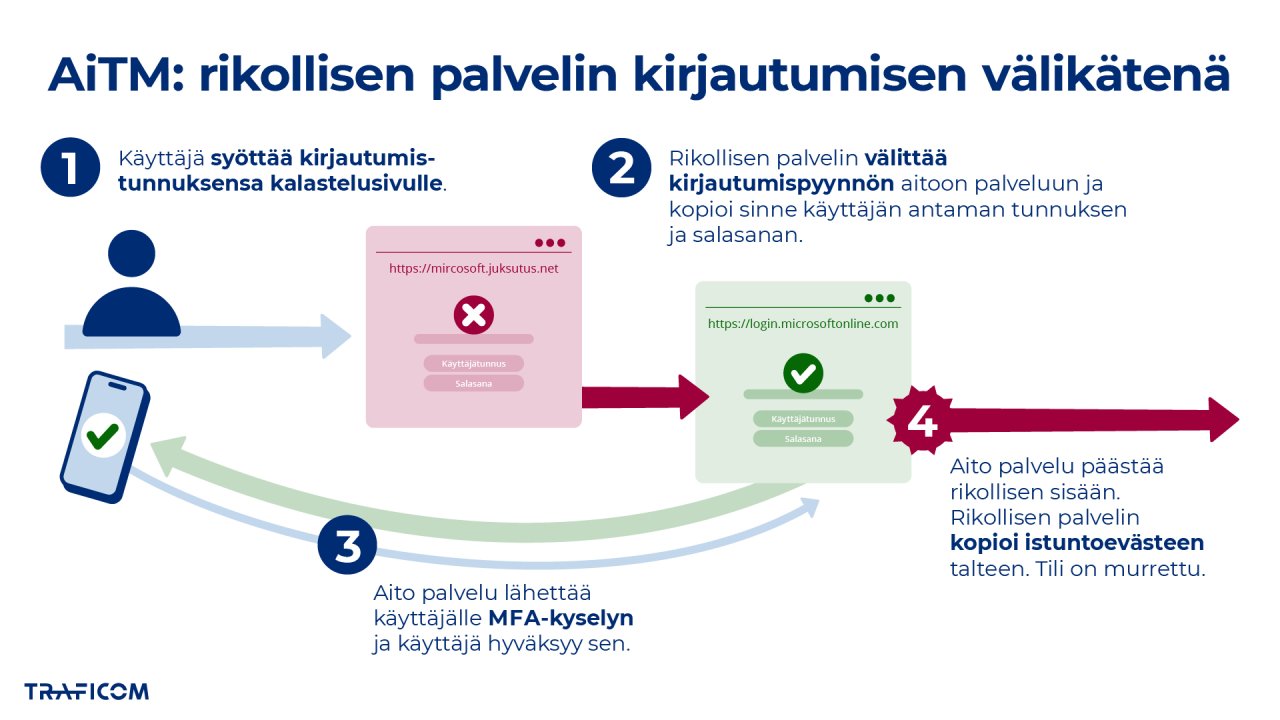

Tietojenkalasteluviestit ovat laadukkaita ja usein erityisen petollisia juuri siksi, että ne voivat tulla murretulta yhteistyökumppanin tililtä ja sisältää linkin aitoon tiedostoon. Linkkiä klikatessa käyttäjä ohjataan kuitenkin rikollisten hallussa olevalle tietojenkalastelusivulle, joka muistuttaa oikeaa kirjautumisikkunaa. Rikollisten käyttämä AiTM (adversary-in-the-middle) -hyökkäystekniikka ohittaa monivaiheisen tunnistautuminen (MFA- Multi factor authentication).

Organisaatioiden onkin otettava käyttöön lisäsuojauksia AiTM-hyökkäysten estämiseksi. Suositeltavia toimenpiteitä ovat:

- Salasanaton, tietojenkalastelunkestävä tunnistautuminen (phishing-resistant MFA)

- Pääsyn salliminen vain hyväksytyiltä ja hallituilta laitteilta (device compliance policies)

- Riskipohjainen tunnistautuminen

- Jatkuva pääsyn arviointi (Continuous Access Evaluation)

Kyberturvallisuuskeskukselle on ilmoitettu tapauksista, joissa käyttäjä ehti syöttää tunnuksensa kalastelusivulle, mutta tietomurto estyi organisaation ehdollisten sääntöjen ansiosta. Tietojenkalastelu on jatkuvasti kehittyvä uhka, eikä mikään yksittäinen toimi suojaa siltä kokonaan. Kirjautumislokien seuranta, analysointi ja poikkeamien tunnistaminen mahdollistavat hyökkäysten havaitsemisen ajoissa. Organisaatioiden on syytä varmistaa, että M365-ympäristön suojaus vastaa muuttunutta uhkakuvaa.

Digi- ja väestötietovirasto julkaisi uuden oppaan harjoittelun tueksi

Digi- ja väestötietovirasto on julkaissut oppaan “Harjoitusten vaikutusten varmistaminen ja kehitystoimien vieminen käytäntöön”. Opas auttaa organisaatioita hyödyntämään harjoitusten tuloksia ja viemään kehitystoimet käytäntöön. Kyberturvallisuuskeskuksen harjoitustoiminto oli mukana tukemassa oppaan sisällön luomisessa.

Kyberturvallisuuden harjoitustoiminnan vaikutusten varmistaminen on olennainen osa organisaation kykyä kehittää varautumista ja jatkuvuudenhallintaa. Harjoituksista kerätyt opit ja havaintojen perusteella tunnistetut kehityskohteet tulee kirjata ja analysoida systemaattisesti, jotta ne voidaan siirtää osaksi organisaation toimintaa ja suunnittelua. Tämä varmistaa, että harjoitukset eivät jää yksittäisiksi tapahtumiksi, vaan tukevat jatkuvaa oppimista ja kehitystä. Kyseiseen prosessiin kuuluu harjoitusten jälkeinen palaute, tulosten dokumentointi sekä kehitystoimien toimeenpano osaksi arjen työtä ja varautumissuunnitelmia.

Kansallinen kyberharjoitus vahvisti osaamista kunnissa ja logistiikkasektorilla

Vuoden 2026 kansallinen kyberharjoitus (KYHA) kokosi kuntien ja kriittisen infrastruktuurin toimijoita Jyväskylään harjoittelemaan kyberturvallisuutta ja yhteistyötä. Harjoituksen toteutti JYVSECTEC (Jyväskylä Security Technology) -tutkimus-, kehitys- ja koulutuskeskus. Harjoituksessa vahvistettiin tänä vuonna erityisesti logistiikkatoimialaan liittyvää kyberosaamista, mutta siihen osallistui myös valtakunnallisia liikenteenohjauksen ja sääpalveluiden edustajia.

Harjoituksessa käsiteltiin logistiikkaan kohdistuvia kyberpoikkeamia, jotka simuloitiin etenkin maa- ja meriliikenteen sekä satamatoiminnan näkökulmasta. Tavoitteena oli vahvistaa paitsi teknistä kyberosaamista myös toimitusketjujen tiedonvaihtoa ja yhteistyömalleja poikkeamatilanteissa. Osallistujat pääsivät harjoittelemaan realistisia uhkia ja tilanteiden hallintaa yhdessä muiden organisaatioiden kanssa.

Valtion kyberturvallisuusjohtaja Rauli Paananen liikenne- ja viestintäministeriöstä korosti, että yhteiskunnan digitalisoituminen edellyttää kyberturvallisuuden harjoittelua kaikilta kriittisen infrastruktuurin toimijoilta. Myös logistiikka-alan toimijoille suunnattu harjoitus auttaa ylläpitämään kyvykkyyttä vastata kyberpoikkeamiin. Esimerkiksi Fintrafficin tieliikenteenohjauksen edustajan mukaan toistuvat harjoitukset ovat hyödyttäneet oman toiminnan ja harjoittelukäytäntöjen kehittämistä sekä eri toimijoiden roolien ymmärtämistä haastavissa tilanteissa.

Kansallinen kyberharjoitustoiminta on osa laajempaa pyrkimystä vahvistaa suomalaisten organisaatioiden resilienssiä kyberuhkia vastaan. JYVSECTEC järjestää vastaavia harjoituksia eri toimialoille. Ne ovat tärkeitä niin teknisen osaamisen kuin yhteistoimintakyvyn kehittämisessä.

ENISA järjestää kyselyn CRA:n soveltamisesta pk-yrityksille

ENISA on yhdessä Euroopan komission kanssa käynnistänyt lyhyen kyselyn mikro-, pienille ja keskisuurille yrityksille (pk-yrityksille) saadakseen paremman käsityksen siitä, miten ne näkevät tulevan kyberresilienssisäädöksen (Cyber Resilience Act, CRA) ja millaista tukea ne pitäisivät kaikkein hyödyllisimpänä.

CRA:ta sovelletaan joulukuusta 2027 alkaen ja se koskee pk-yrityksiä, jotka valmistavat, jakelevat tai tuovat maahan digitaalisia elementtejä sisältäviä tuotteita. Pk-yrityksillä on keskeinen rooli Euroopan digitaalisessa toimitusketjussa. Vastaajien näkemykset ovat olennaisia, jotta tuleva ohjeistus ja tuki olisi käytännöllistä, realistista ja aidosti hyödyllistä.

Kyselyssä käsitellään muun muassa seuraavia aiheita:

• CRA:n ymmärtäminen ja tietoisuus siitä

• Kuinka valmiita pk-yritykset kokevat olevansa CRA:n toimeenpanoon ja missä ne näkevät haasteita

• Nykyiset kyberturvallisuus- ja tuoteturvallisuuskäytännöt

• Toivotut tavat saada ohjeistusta, tukea ja ajankohtaistietoa CRA:ta koskien

Voitte jakaa kyselyä verkostoonne kuuluville pk-yrityksille. ENISA jakaa kyselyä koskevat tiedot myös Digital SME Alliance -verkostolle ja ENISA:n neuvoa antavan ryhmän jäsenille.

Hektisiin kyberhäiriötilanteisiin varautuminen on osa organisaatioiden arkea – Kyberturvallisuuskeskuksen Matias Mesiä esitelmöi Disobey-tapahtumassa

Kyberturvallisuus- ja hakkerikultuuritapahtuma Disobey valtasi jälleen Kaapelitehtaan 13.–14.2.2026. Tapahtuma tarjosi tuttuun tapaan tilan muun muassa tiedon jakamiselle, valkohattuhakkeritaitojen harjoittelulle ja verkostoitumiselle. Kyberturvallisuuskeskus oli näyttävästi edustettuna päälavan lauantain iltaohjelmassa, kun operaatiopäällikkö Matias Mesiä esitelmöi merkittävien kyberpoikkeamatilanteiden hallinnasta. Mesiä painotti, että hektisiin kyberhäiriötilanteisiin varautuminen on osa organisaatioiden arkea. Suunniteltuja toimintamalleja on syytä harjoitella ja kehittää kriittisesti tarkastellen aiempien oppien perusteella.

Kyberturvallisuuskeskus on viime vuosina käynnistänyt vuosittain vajaat 20 laajamittaista operaatiota merkittävien kyberpoikkeamien hallitsemiseksi. Tällaisia ovat olleet esimerkiksi Helsingin kaupungin tietomurron ja Itämeren kaapelirikkojen kaltaiset laajavaikutteiset tai nopeaa toimintaa vaatineet tapaukset sekä erilaiset ennaltaehkäisevät toimet.

Mesiä jakoi tapausesimerkkejä ja vuosien varrella kertyneitä oppeja. Poikkeamanhallinta perustuu selkeisiin, riittävän kevyisiin ja hyvin harjoiteltuihin prosesseihin, jotta kynnys toiminnan käynnistämiseen ei kasva liian suureksi. Toisaalta Mesiä korosti myös jälkitöiden merkitystä. Operaation alas ajaminen ja oppien talteen kerääminen ovat tärkeitä osia poikkeamanhallinnan prosessissa, jotta toiminta kehittyy kerta kerralta paremmaksi.

Mesiä jakoi myös runsaasti konkreettisia vinkkejä. Merkittävän kyberpoikkeaman kohtaavalla organisaatiolla saattaa olla haasteita esimerkiksi työnjaon ja roolien epäselvyyden vuoksi: kuka johtaa, entä kuka ei johda? Kuka kerää tietoa, entä kenen tehtäviin kuuluu koordinoida tilannetta viranomaisten kanssa? Tapausta tutkiville kannattaa myös roolittaa työpariksi henkilö, joka kirjoittaa muistiin ja muutoin dokumentoi, miten tutkimus etenee.

Kyberturvallisuuskeskuksen asiantuntijoita on nähty Disobeyn lavalla myös aiempina vuosina. Jussi Erosen, Heikki Juvan ja Antti Rössin esitelmät voi katsoa oheisten linkkien kautta.

Matias Mesiä muistutti Disobey-esitelmässään myös päivittämisen merkityksestä. Verkonreunalaitteiden haavoittuvuudet altistavat organisaatiot oppourtunistisille kyberhyökkäyksille. Pahimmillaan laitteiden päivittäminen on saatettu unohtaa jopa useiksi vuosiksi. Haavoittuvuuden hyväksikäyttön kautta tapahtuvaa tietomurtoakaan ei välttämättä huomata kuin vasta viiveellä.

Ajankohtaiset huijaukset

Tässä koosteessa kerromme kuluneen viikon aikana Kyberturvallisuuskeskukselle ilmoitetuista ajankohtaisista huijauksista.

Toimi näin, jos tulit huijatuksi

- Ota viipymättä yhteys pankkiisi, jos olet tehnyt huijauksen perusteella maksun, rikollinen on päässyt verkkopankkiisi tai saanut maksukorttitietosi käsiinsä.

- Tee rikosilmoitus poliisille. Voit tehdä sähköisen rikosilmoituksen verkossa.

- Voit ilmoittaa asiasta myös Kyberturvallisuuskeskukselle.

- Ohjeet tietovuodon uhrille

Tutustu keinoihin tunnistaa ja suojautua nettihuijauksilta

Tutustu Viikkokatsaukseen

Tämä on Kyberturvallisuuskeskuksen viikkokatsaus (raportointijakso 13.2.-19.2.2026). Viikkokatsauksessa jaamme tietoa ajankohtaisista kyberilmiöistä. Viikkokatsaus on tarkoitettu laajalle yleisölle kyberturvallisuuden ammattilaisista tavallisiin kansalaisiin.