Informationssäkerhet Nu!

Det här är Cybersäkerhetscentrets veckoöversikt (rapporteringsperiod 3.3–9.3.2023). Vår veckoöversikt innehåller information om aktuella cyberfenomen. Veckoöversikten är avsedd för alla från cybersäkerhetsexperter till vanliga medborgare.

I denna veckas översikt behandlas följande

- Nytt bedrägeri i MinSkatt-tjänstens namn

- Vad lärde vi oss av fallet Vastaamo?

- Så här fungerar en lyckad sårbarhetskoordinering

- Cybervädret i februari präglades av tecken på spionage

- Veckans sårbarheter

Nytt bedrägeri i MinSkatt-tjänstens namn

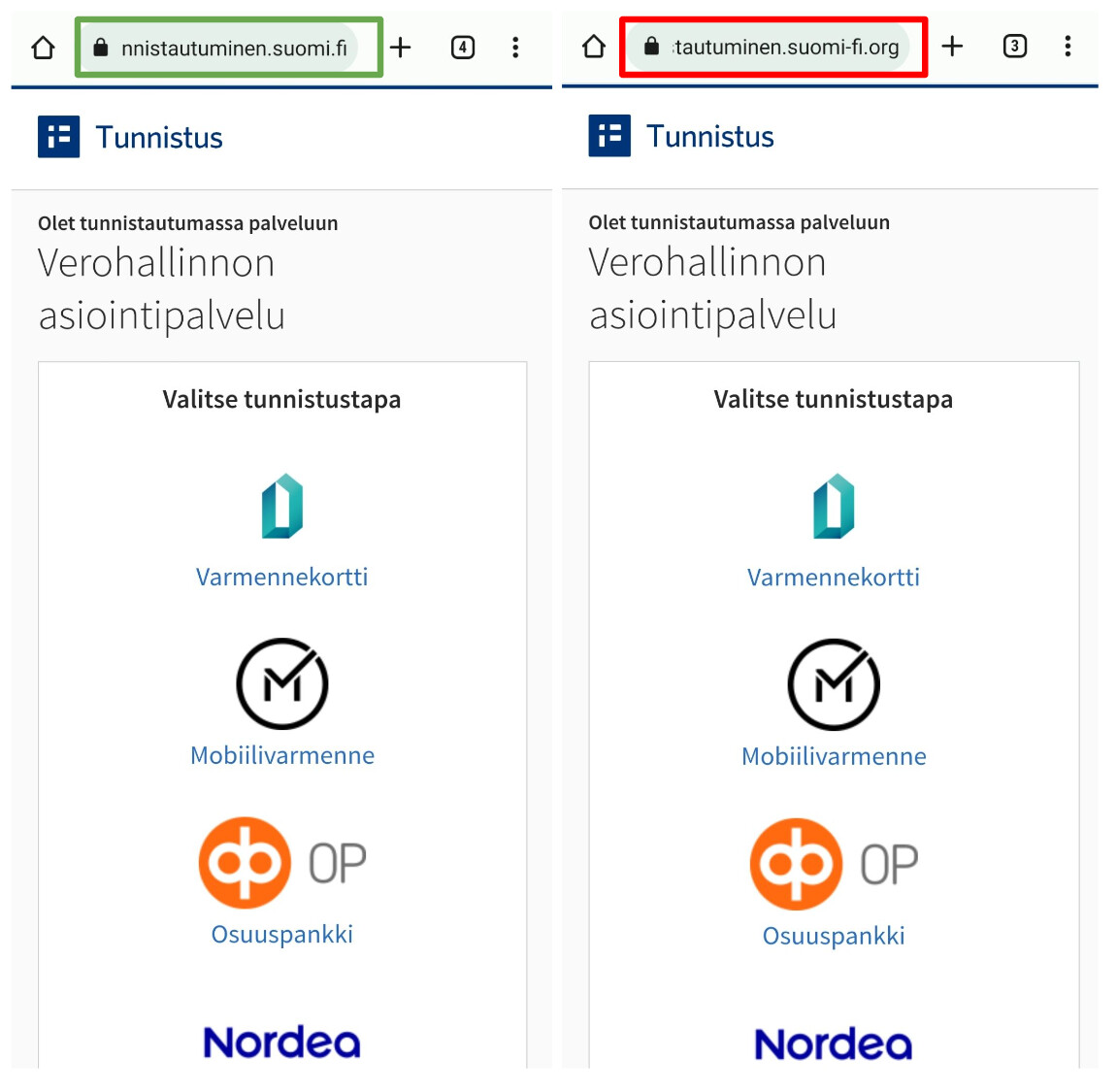

Cybersäkerhetscentret har fått anmälningar om en ny bedrägerikampanj med temat MinSkatt. Det första sponsorerade sökresultatet för sökordet MinSkatt i olika webbläsare har varit en nätfiskesida som ser ut som den äkta webbplatsen MinSkatt. Reklam som betalats av bedragare kan ibland kortvarigt synas i sökmotorer, fastän serviceproducenterna strävar efter att gallra ut skadliga webbplatser från sökresultaten.

”Varje vecka gör vi begäranden om nedkörning av nätfiskesidor från webben”, berättar informationssäkerhetsexpert Niclas Koskinen vid Cybersäkerhetscentret.

I mobila enheter leder blufflänken till en nätfiskewebbplats. Olika bluffmeddelanden kan också leda till motsvarande nätfiskewebbplatser. I vissa meddelanden påstås att mottagarna har rätt till skatteåterbäring eller alternativt blivit ombedda att återbetala en viss summa till Skatteförvaltningen.

Det lönar sig att lägga till myndigheters och bankers webbplatser i bokmärken, så att rätt webbplats alltid är lättillgänglig. Om du misstänker att du hamnat på en skadlig webbplats ska du alltid kontrollera webbplatsens adressfält för att identifiera om webbplatsen är skadlig. Vid nya bedrägerier kan skillnaden vara liten när det gäller adressen, till exempel en extra ändelse som fi.org. Ändelsen får inte ens plats i URL-fältet i alla mobila enheter.

Om du har matat in dina uppgifter på en nätfiskewebbplats ska du genast kontakta din bank och göra en brottsanmälan. Genom att reagera snabbt kan du undvika att kriminella kommer över konton och pengar.

Vad lärde vi oss av fallet Vastaamo?

Fallet om psykoterapicentret Vastaamo har återigen varit aktuellt i medierna när fallet har behandlats i rätten och den huvudmisstänkte har hämtats till Finland för att förhöras. Undersökningsledare Marko Leponen vid polisen berättar att man beslagtagit servrar i en servercentral i Tusby. Polisen berättar att de spårat den misstänkte under lång tid. (Extern länk)

Av fallet Vastaamo lärde vi oss att det fortfarande finns orsak att framhäva grundläggande informationssäkerhet. I det offentliggjorda förundersökningsprotokollet av Centralkriminalpolisen finns flera observationer som alla organisationer kan ta lärdom av. Märkbara brister (Extern länk) som framkommer är svaga lösenord, höjning av administratörsbehörigheter utan lösenord samt en patientdatabas som inte är krypterad och anonym. Gör det själv-principen i fråga om informationssäkerheten gjorde att Vastaamo gick i konkurs. Exempel på brandväggsregler som inte fungerat påvisar att det lönar sig att be om hjälp eller låta en utomstående kontrollera informationssäkerhetsnivån i den egna organisationen. Flera av de observerade avvikelserna skulle sannolikt ha hittats snabbt genom en extern informationssäkerhetstestning.

Så här fungerar en lyckad sårbarhetskoordinering

Informationsäkerhetsforskaren Jurjen, som är från Holland men arbetar i Finland, berättar i ett blogginlägg (Extern länk) om informationssäkerhetsevenemanget Disobey, om en sårbarhet med Museikortet och om Cybersäkerhetscentrets sårbarhetskoordinering.

Under Disobey utbytte Jurjen tankar med Cybersäkerhetscentrets anställda om en sårbarhet i anknytning till Museikortet. Efter evenemanget förmedlade han sina iakttagelser till Cybersäkerhetscentrets e-brevlåda vulncoord@traficom.fi, som följs av Cybersäkerhetscentrets anställda som koordinerar sårbarheter. På basis av anmälan kontaktade Cybersäkerhetscentret museikortsorganisationen och sårbarheten kunde åtgärdas snabbt. Tack till den som upptäckte sårbarheten och till Museikortet!

Sårbarhet innebär vilken som helst svaghet som möjliggör att en skada realiseras eller som kan användas för att orsaka en skada. Sårbarheter kan förekomma i till exempel informationssystem, applikationer, apparater, processer och hemautomatik, eller kan orsakas till följd av människors verksamhet.

Det finns processer och praxis för att göra olika aktörer medvetna om sårbarheter. En allmänt god princip anses vara att svagheter inte används i onödan för att verifiera ett problem. Nedladdning, undersökning eller spridning av information kan uppfylla kriterierna för ett brott.

Cybervädret i februari präglades av tecken på spionage

Cybervädret i februari innefattade sol, regn och storm. Tecken på storm observerades när det gäller spionage då Europeiska unionens cybersäkerhetsbyrå (ENISA) och CERT-EU tillsammans publicerade en rapport för att varna om fortlöpande verksamhet av vissa hotaktörer. Solsken förekom i synnerhet inom automation och IoT, vilka även omfattas av vår nya anvisning om cybersäkerhetskontroller för industriautomation.

Sårbarheter

Fortinet publicerade uppdateringar för en kritisk sårbarhet

Fortinet har publicerat ett uppdateringspaket för programmet FortiOS för att åtgärda en kritisk sårbarhet. Sårbarheten ger en angripare möjlighet att använda godtyckliga kommandon på målenheten. Inga metoder för utnyttjande av sårbarheten har publicerats, och verkningarna begränsas till överbelastningsläge i vissa av apparatmodellerna FortiGate och FortiWIFI. Om uppdatering inte är möjlig kan risken till följd av sårbarheten minskas genom att begränsa tillgång till administrationskomponenten i FortiOS tills uppdateringen kan installeras. Cybersäkerhetscentret publicerade en artikel om sårbarheten i februari 2023.

CVE: CVE-2023-25610

CVSS: 9.3

Produkt: FortiOS & FortiProxy

Korrigering: Uppdatering till de senaste versionerna

Kritisk uppdatering tillgänglig för Android-apparater

Google har publicerat informationssäkerhetsuppdateringar för Android i mars. (Extern länk) Genom uppdateringarna åtgärdades sammanlagt 60 fel, varav två var kritiska RCE-sårbarheter (Remote Code Execution). Uppdateringarna gäller Android-versionerna 11, 12 och 13 och de levereras i två delar.

Den allvarligaste av de kritiska sårbarheterna gör det möjligt att köra kod på en enhet på distans utan extra rättigheter och kräver ingen växelverkan av enhetens användare. En angripare kan alltså köra kommandon utan att ägaren av enheten är medveten om det.

Cybersäkerhetscentret rekommenderar att Android-enheter uppdateras så fort som möjligt. En av de bästa metoderna för att upprätthålla sin informationssäkerhet är att hålla enheter och applikationer uppdaterade.

Prenumerera på Cybersäkerhetscentrets nyhetsbrev eller RSS-flöden för att få information genast när den publiceras.