Informationssäkerhet Nu!

Förra veckans val förlöpte i cybersäkra tecken. Denna vecka berättar vi vad den nya cybersäkerhetslagen innebär. Du kan anmäla dig till maj månads webbinarium där detta diskuteras mer. Veckans hetaste diskussionsämne har varit sårbarhetsdatabasens framtid, när finansieringen för CVE-projektet håller på att ta slut och internationellt viktiga cybersäkerhetstjänster avvecklas.

I denna veckas översikt behandlas följande

Valen förlöpte utan större cyberstörningar

Val har ofta lockat till sig olika försök till påverkan. Detta har det rapporterats mycket om under de senaste åren i val världen över. Allmänt sett har syftet med att påverka eller störa val varit att underminera länders inrikes- och utrikespolitik genom att minska förtroendet för samhälleligt beslutsfattande och myndigheter.

Välfärdsområdes- och kommunalvalen som ordnades i Finland under veckoslutet förlöpte ur ett cybersäkerhetsperspektiv lugnt trots överbelastningsangrepp.

Den pro-ryska hacktivistgruppen NoName057(16) uppmärksammade finländska organisationer genom att under valveckan lägga till ett stort antal webbplatser till sina mållistor. De mest relevanta målen ur valperspektiv var partiernas, kommunernas samt enskilda kandidaters webbplatser, men dessa hade ingen egentlig inverkan på valens genomförande. Överbelastningsangreppen fick dock gott om utrymme i medierna på valdagen, då enskilda partiers webbplatser stundvis låg nere.

Att förbereda val kräver långsiktigt samarbete mellan flera olika aktörer. Tack vare samarbetet mellan ministerier, ämbetsverk, kommuner och enskilda vallokaler är det finländska valsystemet stabilt och säkert. Cybersäkerhetscentret vid Transport- och kommunikationsverket Traficom har redan i flera år varit med och stött justitieministeriet och andra valmyndigheter i förberedelserna och beredskapen för de nationella valen.

När det gäller regelbundna val väntar nu ett mellanår, eftersom nästa val ordnas först år 2027.

Nätfiske i namn av hotellbokningstjänster

Cybersäkerhetscentret har under våren fått flera anmälningar om nätfiske via hotellbokningstjänster, där angripare kontaktat användare med utgångspunkt i en verklig hotellbokning. Nätfiske har särskilt observerats i samband med bokningar via tjänsten booking.com. Tillvägagångssättet tyder på att angriparen genom nätfiske eller dataintrång fått tillgång till hotellets konto och därigenom till tjänstens bokningssystem.

Fenomenet är en fortsättning på nätfiske som riktats mot hotell- och resetjänster, vilket Cybersäkerhetscentret behandlade i artikeln Hotell- och resebokningstjänsters dataintrång utnyttjas för att lura kunder (Extern länk)(på finska) som publicerades i november i fjol. Andelen nätfiskemeddelanden med korrekta uppgifter har ökat jämfört med årets början, vilket tyder på att dataintrången i tjänsterna fortsatt efter årsskiftet.

Ett återkommande mönster är att användaren bokat ett boende via en hotellbokningstjänst. Kort efter bokningen kontaktas användaren i hotellets eller tjänsteleverantörens namn. Kontakten sker ofta via WhatsApp-meddelande, men det finns också fall där angripare skickat meddelanden via booking.com:s meddelandefunktion. I dessa fall kan det förekomma tidigare äkta meddelandeväxling i samma tråd.

Nätfisket inleds ofta med ett “bekräftelsemeddelande” där man tackar för bokningen och ger till synes trovärdiga uppgifter, såsom tidpunkt för vistelsen eller bokningsnummer. Kort därefter skickar angriparen ett nytt meddelande med påståenden om exempelvis ett fel i bokningen, identiteten eller betalningskortet. I samtliga fall uppmanas användaren att följa en länk till en nätfiskewebbplats där man försöker stjäla betalningskortets uppgifter.

Cybersäkerhetscentret uppmanar till försiktighet vid kontaktförsök. Det är klokt att vara återhållsam och i misstänkta fall försöka kontrollera meddelandenas äkthet genom att kontakta bokningstjänsten eller boendet via andra kanaler, till exempel kontaktuppgifterna på boendets officiella webbplats.

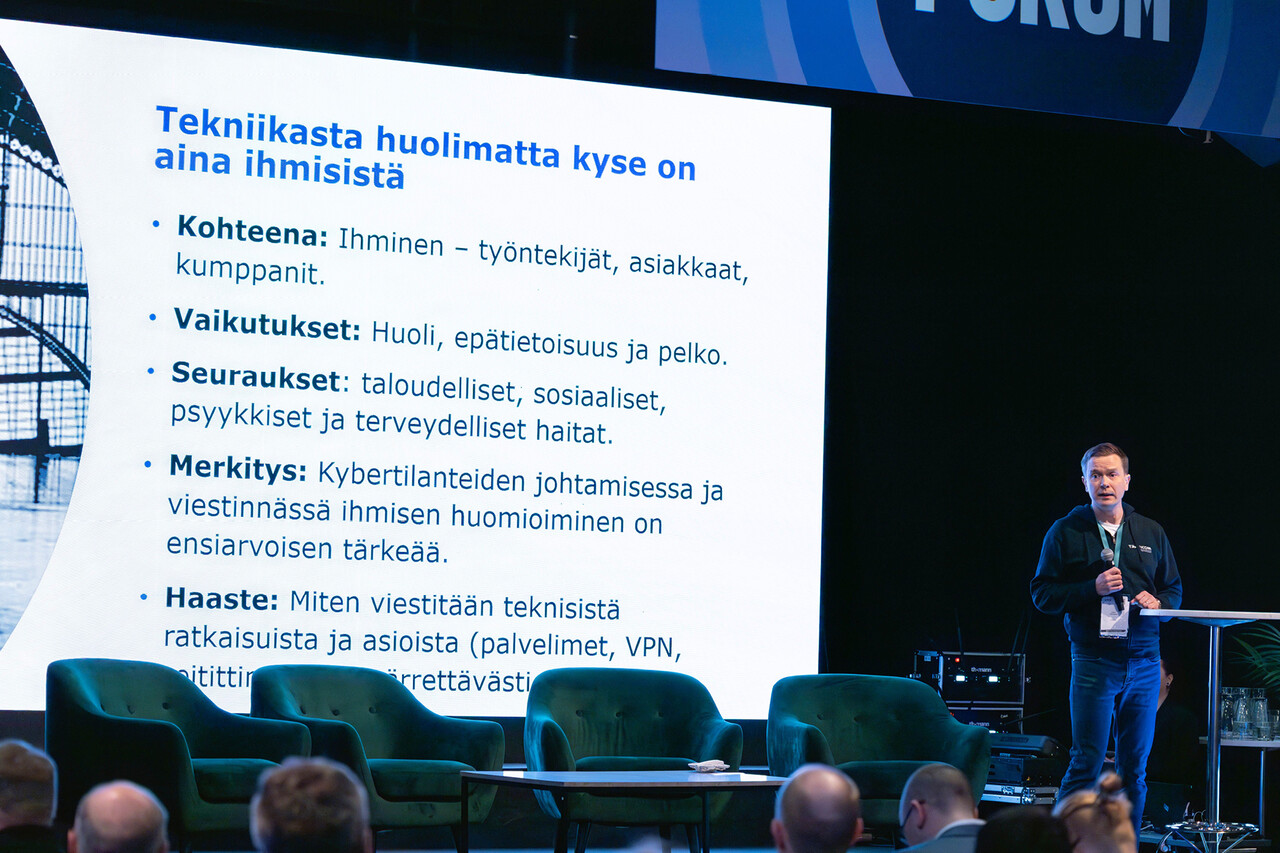

Cybersäkerhetscentret deltog i Digisäkerhetsmässan (Digiturvallisuusmessut) i Jyväskylä

Ett säkert vårtecken är den årliga Digisäkerhetsmässan som ordnas i Jyväskylä. I år hölls evenemanget den 10 april och samlade över 1000 personer intresserade av digi- och cybersäkerhet till Jyväskyläs Paviljonki. Under mässdagen hölls expertanföranden på scenerna om aktuella frågor kring cyber- och digisäkerhet samt funderingar om framtida teknologier.

Traficoms Cybersäkerhetscenter deltog i evenemanget med en egen avdelning tillsammans med EU:s projekt Cyber Citizen. Dessutom höll experterna från centret föreläsningar på scenerna om aktuella cybersäkerhetsrelaterade ämnen och presenterade tjänster riktade till organisationer. Många besökare intresserade sig för vår verksamhet vid vår monter. Ett stort tack till alla för de goda diskussionerna!

Bilder från mässdagen

Cybersäkerhetslagen trädde i kraft – vad förändrades? -webbinarium 12.5.

NIS 2-direktivet och den nationella cybersäkerhetslagen som trädde i kraft den 8 april förpliktar aktörer inom kritiska sektorer att hantera cybersäkerhetsrisker, rapportera betydande informationssäkerhetsincidenter och anmäla sig till en förteckning över aktörer som förs av tillsynsmyndigheten.

Vad innebär det i praktiken för organisationer att lagen trätt i kraft? Vilka skyldigheter ställer lagen på samhällets kritiska sektorer? Bland annat dessa teman behandlas i det Teams-webbinarium som ordnas av Transport- och kommunikationsverket Traficom den 12 maj kl. 9–11.40.

Under evenemanget berättar experter från Traficom om genomförandet av och tillsynen över cybersäkerhetslagen. Det finns möjlighet att ställa frågor till experterna.

Program för evenemanget

Cybersäkerhetslagen trädde i kraft – vad förändrades?

Kl. 9 Evenemangets öppning: Aktuellt läge för cybersäkerheten i Finland

• Direktör Pekka Jokinen, Cybersäkerhetscentret vid Traficom

Kl. 9.05 Cybersäkerhetslagen trädde i kraft – vad förändrades?

• Specialsakkunnig Kalle Varjola, Cybersäkerhetscentret vid Traficom

Kl. 9.50 Traficoms rekommendation till tillsynsmyndigheterna om åtgärderna för hantering av cybersäkerhetsrisker

• Specialsakkunnig Päivi Timlin och informationssäkerhetsexpert Topi Talikka, Cybersäkerhetscentret vid Traficom

Kl. 10.35 Paus

Kl. 10.45 Tillsyn över cybersäkerhetslagen inom digital infrastruktur

• Enhetschef Olli Lehtilä, Cybersäkerhetscentret vid Traficom

Kl. 11.30 Sammanfattning och avslutning av evenemanget

Välkommen!!

CVE-verksamhetens framtid tills vidare säkrad

MITRE (Extern länk),som upprätthåller den internationella CVE-sårbarhetsdatabasen, meddelade den 15 april 2025 till medlemmarna i CVE:s styrgrupp att stödet för CVE-programmet avslutas den 16 april 2025. Det är ännu oklart exakt vilka CVE-tjänster detta kommer att påverka.

CVE (Extern länk) är en identifierare som har använts sedan 1999 för att namnge och lista upptäckta sårbarheter. Under år 2024 delades över 40 000 CVE-identifierare ut. CVE har hjälpt till att skilja mellan olika sårbarheter och underlättat kommunikationen om dem till olika aktörer. I praktiken använder nästan alla verktyg för sårbarhetshantering CVE-identifierare för att klassificera och identifiera sårbarheter.

Vad kan detta innebära i praktiken?

Konsekvenserna är ännu oklara. Om det uppstår ett avbrott i CVE-tjänsterna på grund av avslutat stöd kan följderna bli betydande. NVD (National Vulnerability Database), som underhålls av NIST (National Institute of Standards and Technology), använder CVE-identifierare, vilket innebär att det kan påverka även denna tjänst. Många verktyg för sårbarhetshantering använder dessutom NVD:s databas, vilket kan leda till försämringar i verktygens funktion. Generellt sett förlitar sig verktygen inte enbart på en källa, så påverkan kan variera beroende på verktyg. Det är sannolikt att beviljandet av CVE-identifierare för sårbarheter kommer att sakta ner. Detta kan fördröja rapportering av sårbarheter till olika aktörer och förlänga samordningsprocessen för sårbarheter.

Kommer situationen att förändras?

Europeiska unionens cybersäkerhetsbyrå ENISA lanserade den 16 april en betaversion av sin databas European Vulnerability Database (EUVD). Denna databas kommer att tilldela en egen identifierare för sårbarheter och är därmed inte beroende av CVE-identifierare, även om den också använder dem. Även den internationellt grundade nya CVE Foundation (Extern länk)har som mål att trygga CVE-programmets verksamhet. CVE Foundation har lovat att ge mer information om verksamheten och tidtabellen inom de närmaste dagarna.

Cybersäkerhetscentret följer situationens utveckling och påverkan på Cybersäkerhetscentrets CNA-verksamhet (CVE Numbering Authority) (Extern länk). Inga konsekvenser har ännu observerats.

Aktuella bedrägerier

I den här sammanfattningen berättar vi om aktuella bedrägerier som har rapporterats till Cybersäkerhetscentret under den senaste veckan.

GÖR SÅ HÄR OM DU HAR BLIVIT LURAD

- Kontakta din bank utan dröjsmål om du har gjort en betalning på grund av bedrägeri, eller om en brottsling har fått tillgång till din nätbank eller fått tag på dina betalkortsuppgifter.

- Gör en brottsanmälan till polisen. Du kan göra en elektronisk brottsanmälan på nätet. (Extern länk)

- Du kan också göra en anmälan till Cybersäkerhetscentret. (Extern länk)

- Råd till offer för dataintrång (Extern länk)

Läs mer om olika metoder för att identifiera och skydda sig mot nätbedrägerier

BEKANTA DIG MED VECKOÖVERSIKTEN

Det här är Cybersäkerhetscentrets veckoöversikt (rapporteringsperiod 04.04–10.04.2025). Vår veckoöversikt innehåller information om aktuella cyberfenomen. Veckoöversikten är avsedd för alla från cybersäkerhetsexperter till vanliga medborgare.