Cybersäkerhetscentrets veckoöversikt – 44/2025

Den här veckan fortsätter vi att berätta om den pågående intrångsvågen mot M365-konton, om hur faktureringstjänster utnyttjas vid fakturabedrägerier, om att EU:s nya finansieringsutlysning för cybersäkerhet öppnar och om möjligheten att yttra sig över EU:s cyberresiliensförordning. I veckans skadeprogramöversikt berättar vi om den trojanska koden Nymaim.

I denna veckas översikt behandlas följande:

- Microsoft 365-konton kapas fortfarande i rekordtakt - bekanta dig med anvisningar och förhindra dataintrång i din organisation

- Brottslingar utger sig för att vara fakturautställare – kontrollera innan du betalar

- Programmet Digitalt Europa öppnade en ny finansieringsutlysning: 50 miljoner euro för cybersäkerhet

- Villkoren för att skjuta upp anmälan om aktivt utnyttjade av sårbarheter eller incidenter enlligt cyberresiliensförordningen (CRA) är på remiss – påverka nu!

- Veckans skadeprogramöversikt: Nymaim

- Aktuella bedrägerier

- GÖR SÅ HÄR OM DU HAR BLIVIT LURAD

- Bekanta dig med veckoöversikten

Microsoft 365-konton kapas fortfarande i rekordtakt - bekanta dig med anvisningar och förhindra dataintrång i din organisation

Cybersäkerhetscentret har fortfarande fått anmälningar om dataintrång i Microsoft 365-konton i rekordtakt. Vi publicerade en allvarlig varning om ämnet redan i september för Cybersäkerhetscentret fick ta emot ett exceptionellt antal incidenter som hänförde sig till dataintrång i M365-konton eller försök av dem. Trots varningen anmäldes 117 incidenter i september och 120 incidenter i oktober. Varningen gäller alla företag och organisationer samt medarbetar i dem som använder M365-miljön.

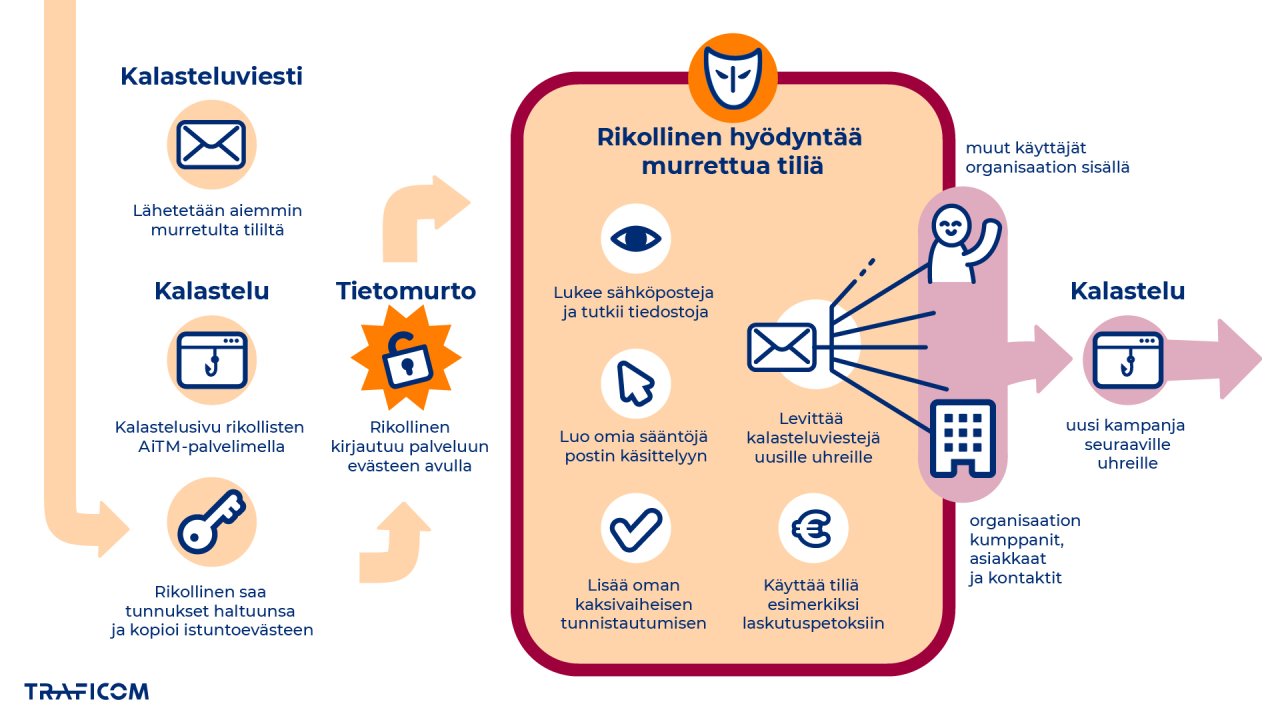

Brottslingar loggar in på M365-tjänster med hjälp av stulna inloggningsuppgifter och använder kapade konton för att skicka nya nätfiskemeddelanden samt till exempel för att begå fakturabedrägerier. Kontointrång möjliggör dock obehörig åtkomst till e-post och dokument, vilket utsätter konfidentiell information för missbruk. I värsta fall kan kapade konton leda till störningar i affärsverksamheten, skada organisationens anseende och fungera som en inkörsport för mer omfattande angrepp. Ofta är bluffmeddelandena maskerade som avtal eller fakturor som kräver att mottagaren vidtar åtgärder. Meddelandet kan till exempel innehålla en länk till en fil, där användaren ombeds logga in på M365-tjänsten för att öppna filen. Bluffmeddelandena kan också vara riktiga delningsmeddelanden som skickats via en fildelningstjänst som SharePoint eller OneDrive, men filen som delas i tjänsten leder i sin tur offret vidare till en nätfiskesida som kontrolleras av brottslingar. Det kan vara särskilt svårt att känna igen bluffmeddelanden eftersom de ger intryck av att vara äkta.

Användare: Var särskilt uppmärksam även på meddelanden som verkar komma från bekanta!

Det som gör den pågående nätfiskekampanjen särskilt lömsk är att meddelandena ofta skickas från ett kapat konto som tillhör en bekant. Om du misstänker att ett meddelande inte är äkta, svara inte på det och klicka inte på länkarna i det. Kontrollera meddelandets äkthet på något annat sätt, till exempel genom att ringa eller använda snabbmeddelanden. Gör också en anmälan om ett misstänkt meddelande till din organisations IT-stöd. Iaktta försiktighet när du använder M365-koder. Säkerställ alltid att du loggar in på en äkta tjänst innan du anger dina inloggningsuppgifter.

M365-administratör: Bekanta dig med Cybersäkerhetscentrets anvisningar för att skydda din organisation!

Det är klokt att ta i bruk multifaktorautentisering i din organisation (engl.) Multi Factor Authentication, MFA) samt bekanta sig med andra metoder för att skydda M365-miljön. Du kan öka skyddet till exempel med lösenordsfria inloggningsmetoder och villkorad åtkomst. Du kan också blockera inloggningar från vissa länder eller IP-adresser och därigenom begränsa inloggningarna till enbart de länder där användarna ska kunna logga in i M365-miljön.

Brottslingar utger sig för att vara fakturautställare – kontrollera innan du betalar

Under de senaste veckorna har Cybersäkerhetscentret fått flera meddelanden om försök till fakturabedrägerier mot organisationer. Brottslingar har lyckats skicka falska fakturor till organisationer via olika faktureringstjänster, t.o.m. direkt till nätbanker. Bedrägerierna ser trovärdiga ut då man använder genuina företags uppgifter, t.ex. FO-nummer, och fakturorna förmedlas via samma tjänster som man normalt använder.

Bakom bedrägeriet ligger att brottslingar har kunnat registrera sig som fakturautställare i olika tjänster. I de senaste fakturabedrägerierna har man använt t.ex. Proton Lighting Suomi Oy:s FO-nummer sam andra varianter som innehåller ordet “Proton”, t.ex. Proton Solutions Oy. Brottslingar har dessutom använt e-postadresser med Proton som tema i uppgifterna i bedrägerifakturor, t.ex. “asiakaspalvelu[.]proton@protonmail[.]com”.

I dessa bedrägerier utnyttjar brottslingar kundernas förtroende för faktureringstjänster, eftersom meddelanden verkar komma från korrekta system. Genom EU:s nya förordning kan betalsystemen ge en varning: ”Vi kunde inte kontrollera att betalningsmottagarens namn och namnet på kontoinnehavaren motsvarar varandra.” Bedragarna har instruerat offren att bortse från dessa varningar, trots att varningarna har varit befogade.

Cybersäkerhetscentret rekommenderar att man alltid verifierar äktheten av betalningsuppmaningar och avvikande meddelanden innan man betalar. Följ din organisations betalningspraxis och hoppa inte över något steg i processen. Det lönar sig för organisationer att utarbeta och testa interna förfaranden för att säkerställa fakturornas riktighet.

Om du misstänker ett bedrägeri eller har fått en bluffaktura, anmäl fallet till polisen och, om du vill, även till Cybersäkerhetscentret. Om pengar redan har förts över, kontakta genast din bank och gör en polisanmälan – en snabb reaktion kan förhindra skador.

Programmet Digitalt Europa öppnade en ny finansieringsutlysning: 50 miljoner euro för cybersäkerhet

Den andra ansökningsomgången i EU:s finansieringsprogram för ett Digitalt Europa 2025 har öppnats. Genom programmet delas 50 miljoner euro ut till cyberrelaterade projekt.

Finansieringsprogrammet för ett digitalt Europa stöder införandet av cybersäkra lösningar och utnyttjandet av tidigare forskningsresultat. I den andra ansökningsomgången är fyra olika utlysningar öppna för AI-baserade verktyg och tjänster inom cybersäkerhet, för införande av innovativa cybersäkerhetslösningar hos SM-företag, för samordnad testning av beredskap samt för cybersäkerhet i sjökablar. Ansökningarna öppnas den 28 oktober 2025 och ansökningstiden pågår t.o.m. den 31 mars 2026.

Samordningscentrumet vid Transport- och kommunikationsverket Traficom tillhandahåller stöd och rådgivning avgiftsfritt, t.ex. vägledning vid val av lämpliga utlysningar och stöd vid partnersökning.

Läs mer om samordningscentrumets tjänster eller kontakta oss via e-post på: .

Villkoren för att skjuta upp anmälan om aktivt utnyttjade av sårbarheter eller incidenter enlligt cyberresiliensförordningen (CRA) är på remiss – påverka nu!

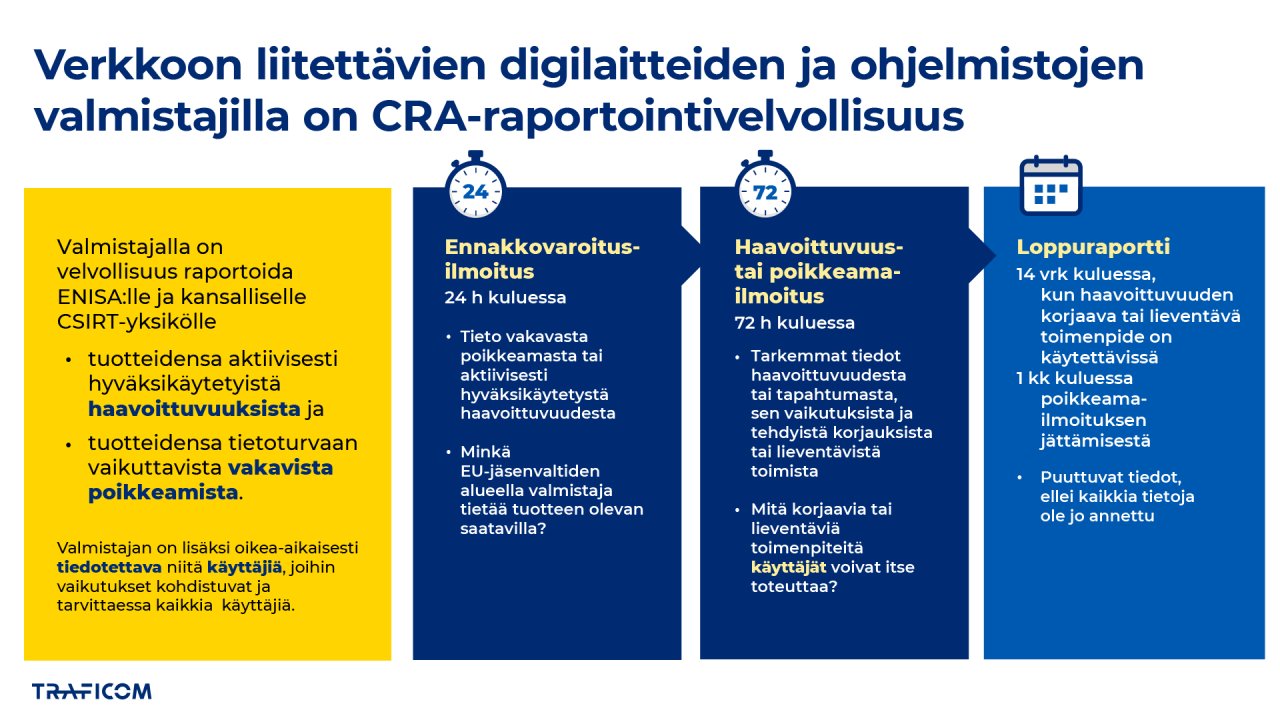

Enligt EU:s cyberresiliensförordning (Cyber Resilience Act, CRA) bör tillverkare av produkter som innehåller digitala element aktivt anmäla utnyttjade sårbarheter i produkter med digitala element samt allvarliga incidenter som påverkar dessa produkters säkerhet.

Anmälningarna lämnas in till den nationella CSIRT-enheten som reagerar på säkerhetsöverträdelser och som i undantagssituationer kan skjuta upp delning av information till motsvarande myndigheter i EU-länderna.

Europeiska kommissionen samlar nu in synpunkter på de föreslagna uppskovsvillkoren. Det är möjligt att lämna in kommentarer i Better Regulation-portalen via länken nedan t.o.m. 13.11.2025.

Veckans skadeprogramöversikt: Nymaim

Nymaim är en “Trojan downloader” dvs. ett skadligt program som laddar ned och kör andra skadliga program i utsatta system. Detta skadliga program har ofta använts för att installera ett utpressningsprogram. Nymaim visar en personlig låsskärm när det laddar ned ett skadligt program. Nymaim sprider sig i allmänhet via skadliga e-postbilagor, smittade webbsidor eller förfalskade programuppdateringar.

Nymaim delas ut via paket eller filer som används för utnyttjande. Namnen på skadliga filer hänför sig i allmänhet till populära sökord som människor använder när de söker applikationer. Nymaim framstår på datorn t.ex. i form av pop-up-annonser. Operativsystemet kan också bli avsevärt långsammare och på webbläsaren kan det finnas ett ovanligt antal annonser. Att visa annonser är ett sätt för skadliga program att göra pengar.

Så här skyddar du dig mot det skadliga programmet Nymaim:

- Tänk efter varifrån du hämtar appar och bedöm noggrant hur säkert det är att ladda ner dem. Skadliga program kan spridas via gratisprogram.

- Klicka inte ogenomtänkt. Det är möjligt att sprida skadligt innehåll via länkar i e-postmeddelanden.

- Tänk efter två gånger innan du laddar ner e-postbilagor.

- Överväg noggrant varifrån och vilka program du laddar ner, installerar och kör på din enhet.

- Se till att operativsystemet och apparna har fått de senaste uppdateringarna.

- Håll ditt antivirusprogram aktiverat och uppdaterat.

- Ditt antivirusprogram tar oftast bort den skadliga programvaran, eller åtminstone meddelar att det har vidtagit åtgärder.

Aktuella bedrägerier

I den här sammanfattningen berättar vi om aktuella bedrägerier som har rapporterats till Cybersäkerhetscentret under den senaste veckan.

GÖR SÅ HÄR OM DU HAR BLIVIT LURAD

Bekanta dig med veckoöversikten

Detta är Cybersäkerhetscentrets veckoöversikt (rapporteringsperiod 24–30.10.2025). Vår veckoöversikt innehåller information om aktuella cyberfenomen. Veckoöversikten är avsedd för alla från cybersäkerhetsexperter till vanliga medborgare.